Иллюзия невидимости: почему малый и средний бизнес — главная цель фишеров в 2026 году

Узнайте, почему малый и средний бизнес стал главной целью хакеров в 2026 году. Разбираем риски BEC-атак, Quishing и защиты почты через ИИ-решения F6 BEP для сохранения ликвидности компании

Распространенное заблуждение среди владельцев малого и среднего бизнеса — уверенность в собственной «незаметности» для профессиональных киберпреступников. На практике же сегмент МСБ становится приоритетной целью не вопреки, а именно благодаря своему масштабу. Для автоматизированных систем сканирования и массовых рассылок компания — это не имя в реестре, а доступная точка входа в инфраструктуру.

В 2026 году корпоративная почта остается основным вектором атак: через нее начинается более 90% инцидентов. В условиях, когда злоумышленники используют нейросети для генерации безупречных подделок, цена «человеческого фактора» становится критической. Для небольшой компании успешная BEC-атака (Business Email Compromise) — это не просто технический сбой, а прямой риск потери оборотных средств. О том, как распознать такие угрозы на ранних этапах, мы подробно рассказывали в нашем руководстве по защите от фишинга.

Злоумышленники в 2026 году используют автоматические сканеры, которые ищут не конкретные названия компаний, а открытые «окна». Для бота-сканера нет разницы между нефтяным гигантом и локальным дистрибьютором электроники. Если почтовый сервер компании не защищен, он попадает в базу для массовой, но при этом высокотехнологичной атаки.

В малом и среднем бизнесе безопасность часто держится на одном системном администраторе. У этого человека сотни задач: от настройки принтеров до поддержки CRM. Физически невозможно вручную отслеживать каждое подозрительное письмо в потоке из тысяч сообщений. Хакеры знают об этой перегрузке и используют её. Они рассчитывают на то, что в пятницу вечером уставший сотрудник или единственный айтишник не заметит лишнюю букву в домене отправителя.

Проблема усугубляется тем, что МСБ часто является звеном в цепочке поставок крупных корпораций. Взломав небольшого поставщика, преступники получают доступ к переписке с «крупной рыбой». В этом случае маленькая компания становится не просто жертвой, а плацдармом для атаки. Потеря репутации перед крупным заказчиком после такого инцидента обычно означает немедленное расторжение контрактов и закрытие бизнеса.

Анатомия угрозы: почему почта остается «точкой входа» №1

Злоумышленники эксплуатируют доверие сотрудников, используя методы социальной инженерии. В 2026 году ландшафт угроз для SMB определяют три критических сценария:

- Компрометация бизнес-переписки (BEC): Преступник внедряется в цепочку писем и подменяет реквизиты в инвойсе в момент заключения сделки. Это один из самых опасных типов атак, требующий комплексного подхода к защите.

- «Захват цепочки поставок» (Supply Chain Attack): Хакеры атакуют подрядчика, чтобы использовать его почту как «доверенный плацдарм» для удара по крупному заказчику. Эта атака наиболее применима к сектору МСБ, потому как они могут быть не конечной целью злоумышленников, а промежуточной точкой на пути взлома крупного заказчика компании.

- Quishing (фишинг через QR-коды): Метод кражи данных, когда сотрудника просят «подтвердить аккаунт», отсканировав QR-код с мобильного устройства.

В небольших компаниях бизнес-процессы часто менее формализованы, чем в корпорациях. Директор может написать бухгалтеру в мессенджер или отправить короткое письмо с почты на бесплатном домене. Злоумышленники имитируют этот стиль «срочности и неформальности». Письмо с темой «Срочно оплати счет, я на встрече» выглядит правдоподобно, если оно приходит в разгар рабочего дня.

Бухгалтер в МСБ часто выполняет функции и финансового контролера, и кассира. Ошибка в одну цифру в реквизитах инвойса приводит к безвозвратной потере оборотных средств. Вернуть деньги, ушедшие по поддельному счету на криптокошельки или счета «дропов», в 2026 году практически невозможно. Для компании с оборотом в несколько сотен миллионов рублей потеря 5 миллионов за один день — это критический удар по ликвидности.

Другая боль — это «захват цепочки». Преступники неделями сидят в почте взломанного сотрудника, не проявляя себя. Они изучают, как компания общается с партнерами, какие счета выставляет. В нужный момент, когда сделка почти закрыта, они присылают «корректировку» реквизитов. Поскольку письмо приходит из реальной ветки переписки, у получателя не возникает сомнений. Стандартные антиспам-фильтры здесь бесполезны, так как письмо отправлено с легитимного, но скомпрометированного ящика.

Экономика защиты: цена «бесплатного» риска

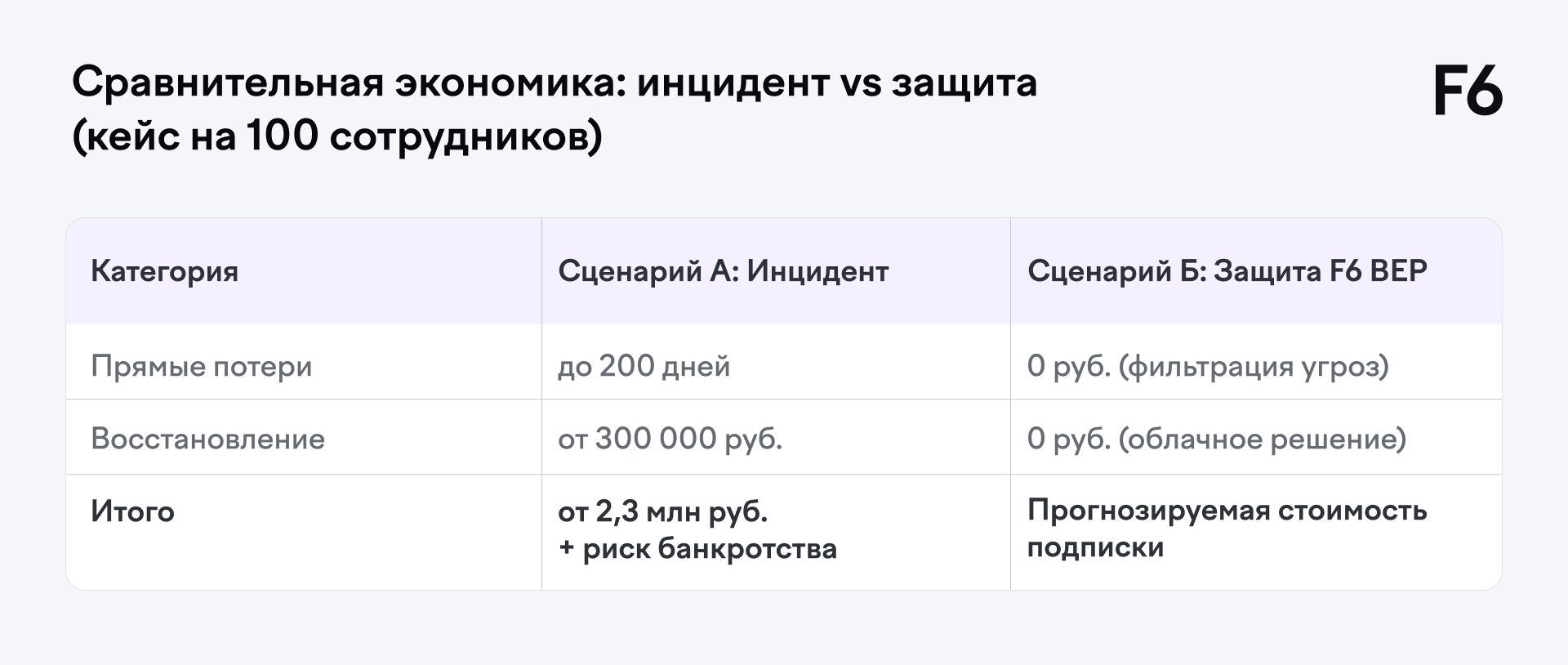

Для бизнеса вопрос информационной безопасности часто упирается в бюджет. Однако данные отчета F6 Аналитика и прогнозы 2025/26 показывают: для бизнеса один инцидент может стоить от 2,3 млн рублей, включая прямые финансовые потери и простой в работе.

Реальные кейсы подтверждают эффективность превентивных мер. Например, в ходе партнерства с ритейлером «Азбука вкуса» решение F6 BEP заблокировало более 40 000 вредоносных рассылок, предотвратив хищение данных и финансовые махинации.

Помимо прямых финансовых потерь, есть скрытые расходы на восстановление, которые часто не учитываются при планировании бюджета. После успешной атаки шифровальщика работа офиса останавливается. Каждый час простоя для торговой или логистической компании — это упущенная прибыль и штрафы от клиентов за срыв сроков.

В МСБ восстановление из бэкапов (если они вообще есть и не были зашифрованы вместе с основной базой) может занимать от нескольких дней до недель. Все это время сотрудники получают зарплату, аренда офиса оплачивается, но компания не генерирует доход. Использование BEP — это способ застраховать бизнес от таких «черных лебедей». Прогнозируемая стоимость подписки на защиту почты несопоставима с риском полной остановки операционной деятельности.

F6 BEP: работает на опережение

Система Business Email Protection блокирует угрозы еще до их попадания в почтовый ящик:

- AI-аналитика и CV: Искусственный интеллект анализирует цель письма (интент), а компьютерное зрение обнаруживает поддельные формы логина и пароля.

- Malware Detonation Platform: Все вложения открываются в безопасной «песочнице», где система проверяет их на наличие скрытого вредоносного ПО.

Движение к реальной безопасности

В 2026 году кибербезопасность — это базовое условие сохранения ликвидности. Злоумышленники ищут «открытые двери», и использование экспертных решений уровня F6 BEP позволяет МСБ-компаниям надежно запереть их, не раздувая ИТ-бюджет.

Что делать дальше?

- Проверьте свою почту: Используйте наш бесплатный материал для проверки, чтобы узнать, пропустит ли ваша текущая защита обезвреженный вирус.

- Запросите демо: Узнайте, как интегрировать защиту F6 в вашу инфраструктуру за один рабочий день.

Защитите оборотные средства: нейтрализуйте угрозы до их попадания в почту

F6 BEP пресекает подмену реквизитов, блокирует фишинг, детонирует файлы и фильтрует Geo-IP трафик. Это защищает вашу ликвидность и освобождает ИТ-команду от рутинной проверки писем.