Мошенники запустили схему «Мамонт» более 6 лет назад. С самого начала она была направлена против пользователей в России, которые до сих пор остаются главной целью киберпреступных групп, работающих по этой схеме. Попытки злоумышленников запустить «Мамонта» в Беларуси провалились, а в странах Европы, Средней Азии и США, напротив, оказались успешными. Россия поневоле стала «цифровым полигоном» для скамеров, которые затем переносят новейшие технологии обмана на другие государства. По нашим данным, среди самых опасных схем обмана в нашей стране «Мамонт» занимает второе место по количеству успешных атак на пользователей после телефонного мошенничества.

Аналитики департамента защиты от цифровых рисков (Digital Risk Protection) компании F6 проанализировали тренды развития схемы «Мамонт» за полтора года с момента предыдущего исследования.

Среди главных тенденций – чаще всего злоумышленники применяют сценарии с фейковой продажей товаров через сервисы бесплатных объявлений, оформлением товаров в онлайн-магазинах со скидкой, арендой квартир и мест отдыха, также быстро распространяются сценарии HR-скама. Увеличилось число брендов, которые мошенники используют в атаках на россиян – с 42 до 50. Средняя сумма, которую злоумышленникам удаётся похитить у пользователей по схеме «Мамонт», за год увеличилась почти в 2 раза, до 17 тыс. руб. Общая сумма, которую киберпреступники похитили у россиян с июля 2024 года по декабрь 2025-го , превысила 1 млрд руб.

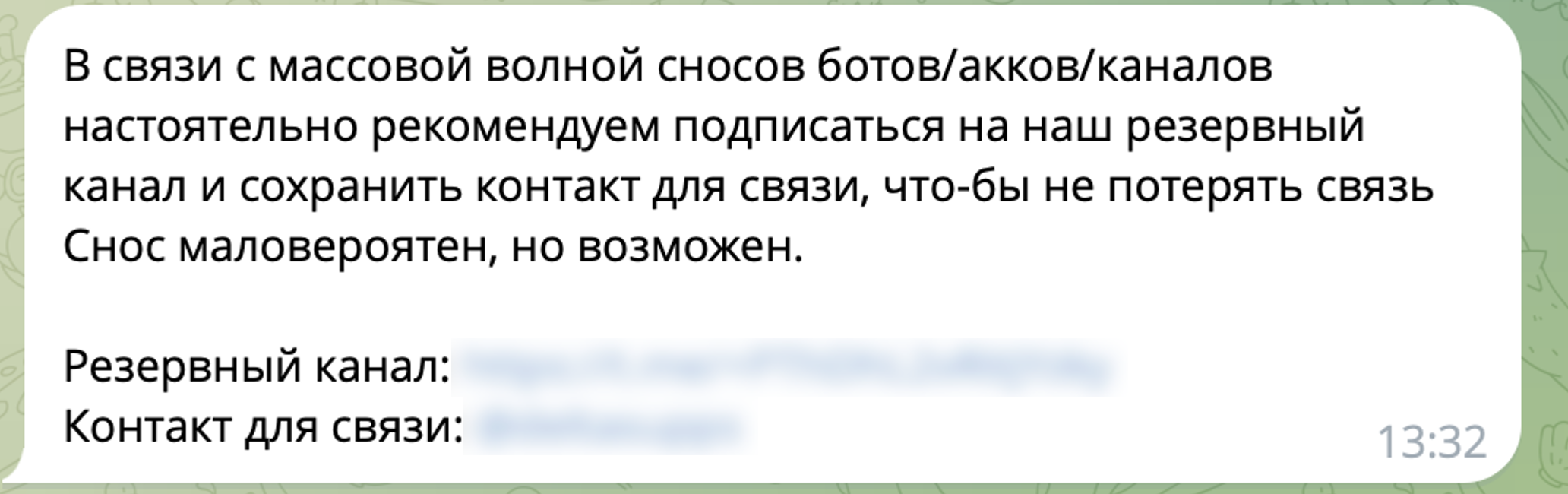

Тренд последних дней – организаторы мошеннических групп, работающих по схеме «Мамонт», начинают создавать в Telegram запасные каналы для связи с исполнителями. В феврале 2026 года Telegram начал активнее, чем раньше, блокировать каналы и группы, нарушающие правила мессенджера: только за первую половину месяца прекратили деятельность более 2 млн таких ресурсов. Мошеннические группы решили подстраховать себя от потери связи с воркерами (рядовыми мошенниками-исполнителями) и другими участниками криминальной деятельности. Для этого организаторы сообщают аккаунты резервных каналов на случай возможной блокировки основного, а также оставляют контакт, по которому могут обращаться участники мошеннической группы. О переходе «Мамонта» в другие мессенджеры речи не идёт.

Рис. 1 – Сообщение в Telegram-канале одной из мошеннических групп

Подробности эволюции одной из самых популярных мошеннических схем – в нашем новом исследовании.

10 тысяч за раз

Базовый сценарий «Мамонта» почти не меняется: мошенники размещают в сервисах бесплатных объявлений предложения о продаже товаров по низким ценам и через фишинговые сайты похищают у покупателей данные их банковских карт и деньги. Новые сценарии для поиска жертв и их обмана добавляются почти каждый месяц, как и пути обхода ограничений, которые активно создают для мошенников в России в последнее время.

Самые популярные сценарии «Мамонта» сейчас по-прежнему связаны с фейковой продажей товаров через сервисы бесплатных объявлений, оформлением товаров в онлайн-магазинах со скидкой, а также арендой квартир и отелей для отдыха

За последние полтора года, с июля 2024 года по декабрь 2025-го, мошенники из 8 групп, действующих против нашей страны, похитили у пользователей более 1 млрд руб. (1 036 899 742), совершив более 100 тыс. списаний (106 292). За это время средняя сумма, которую удаётся похитить мошенникам, увеличилась почти в 2 раза – с 9603 руб. по итогам второго полугодия 2024-го до 17 223 руб. во втором полугодии 2025-го. Количество платежей в пользу злоумышленников за этот же период уменьшилось на 40%.

Причин увеличения средней суммы списания много. Среди них – блокировки реквизитов банковских карт, через которые киберпреступники выводят похищенные деньги. Стоимость услуг дропов увеличилась, срок «жизни» их реквизитов сократился – блокировать их стали быстрее. Как следствие, затраты злоумышленников выросли, и они делают ставку на уловки, которые позволяют похищать ещё больше денег за одно преступление.

QR-код добавил забот

Одна из таких уловок – использование новых способов хищения денег с банковских карт.

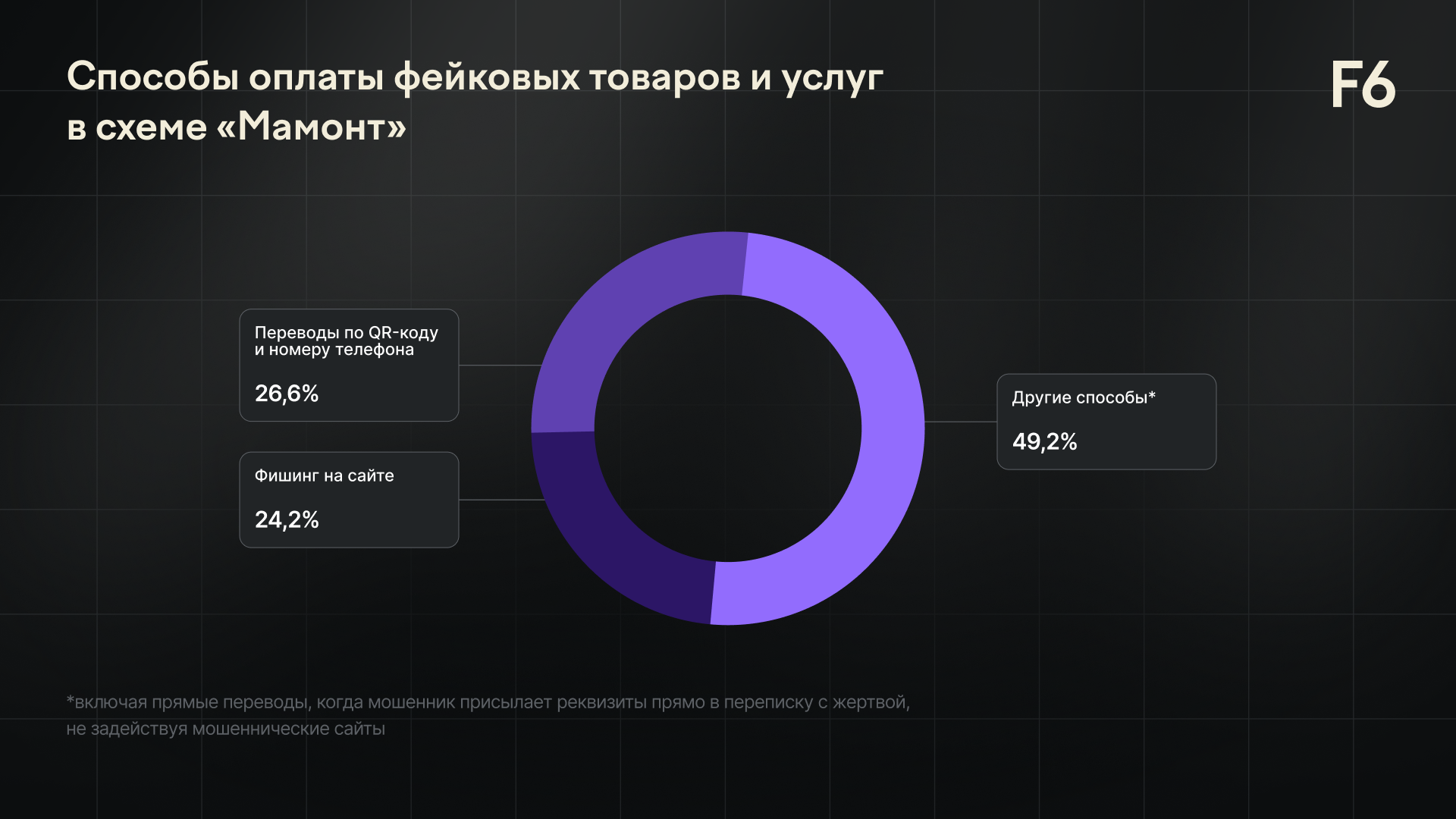

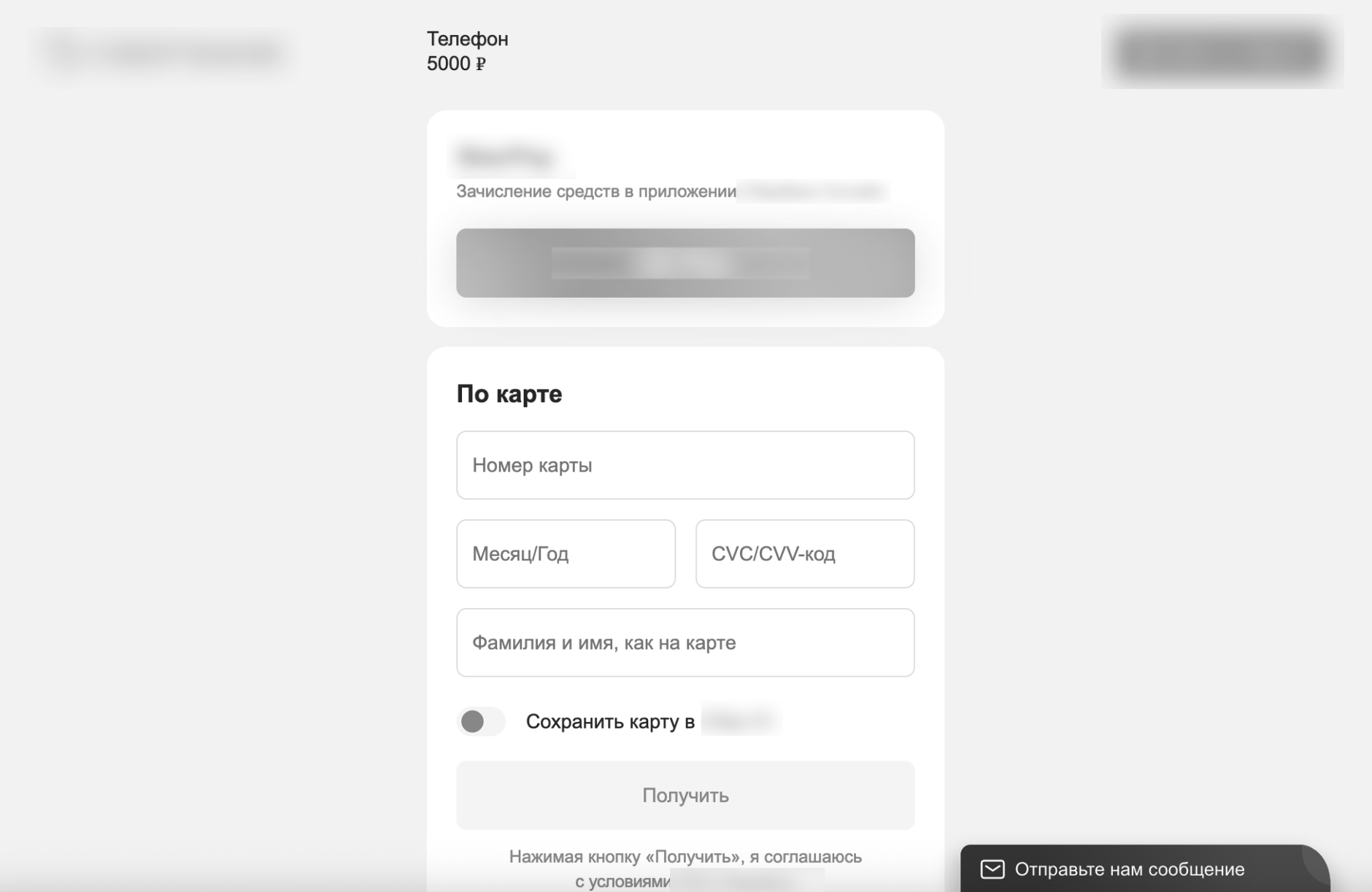

Ранее мошенники предлагали два пути оплаты фейковых товаров и услуг: ввести данные банковской карты на фишинговом сайте или совершить прямой перевод по реквизитам. В 2025 году стали появляться альтернативные варианты: перевести деньги по QR-коду или по номеру телефона.

Например, во втором полугодии 2025-го одна из мошеннических групп провела с помощью фишинга на сайте 24,2% от всех транзакций, а на долю переводов по QR-коду и номеру телефона достигла 26,6%. Остальные 49,2% пришлись на другие способы хищения денег, включая прямые переводы по реквизитам банковской карты, которые злоумышленник напрямую присылает в переписке с жертвой, не используя мошеннические сайты.

Альтернативные способы оплаты на мошеннических сайтах появились не случайно. Такие действия классифицируются как скам, а не фишинг. Вот почему блокировка подобных ресурсов занимает больше времени, чем фишинговых сайтов, и это играет на руку мошенников. По этим же причинам киберпреступники могут дольше использовать для кражи банковские карты и счета дропов. Всё это позволяет злоумышленникам снижать расходы и повышать прибыль от совершения преступлений.

Ещё одна отличительная тенденция «Мамонта» 2025 года – мошенники начали активно использовать банковские карты стран СНГ. Чаще всего похищенные деньги переводили на карты Узбекистана.

HR-скам растёт по часам

С момента появления схема «Мамонт» строилась на использовании популярных брендов. При этом мошенники постоянно дополняют список новыми брендами и тестируют их на реальных пользователях. В случае успеха бренд используют дальше, а некоторые перестают использовать уже через несколько месяцев после первого применения.

В 2024 году на момент исследования в схеме «Мамонт» против пользователей в России использовались 42 бренда. Год спустя количество брендов, которыми прикрывались мошенники, увеличилось до 50 – почти все они относятся к российским компаниям.

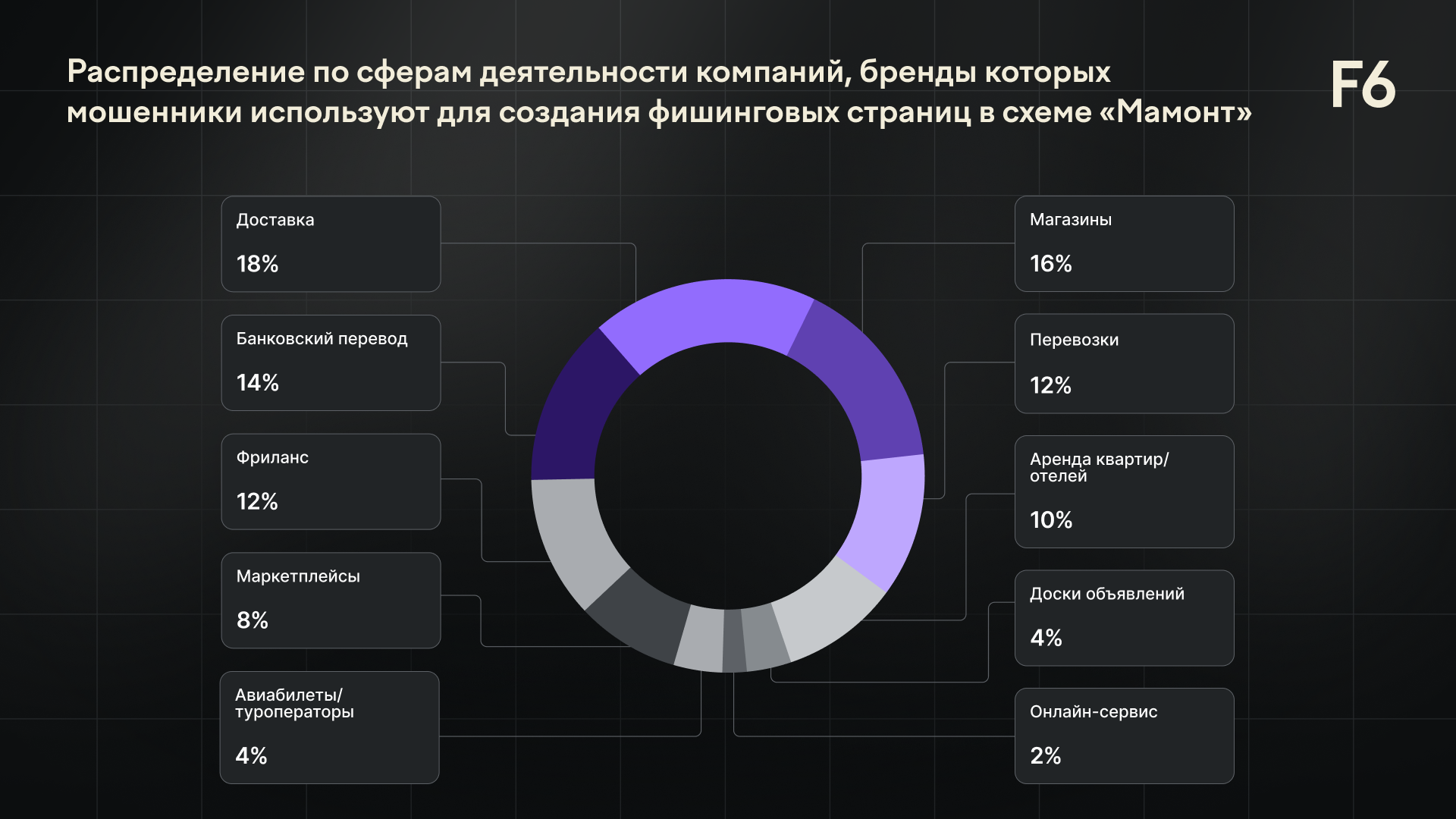

Чаще всего в 2025 году мошенники использовали для создания фишинговых страниц в схеме «Мамонт» бренды сервисов доставки (18%), онлайн-магазинов (16%), сервисов банковских переводов (14%), грузоперевозок и бирж фриланса (по 12%). Также популярным прикрытием для злоумышленников остаются бренды сервисов аренды квартир и мест для отдыха (10%), маркетплейсов (8%) и сервисов бесплатных объявлений (4%).

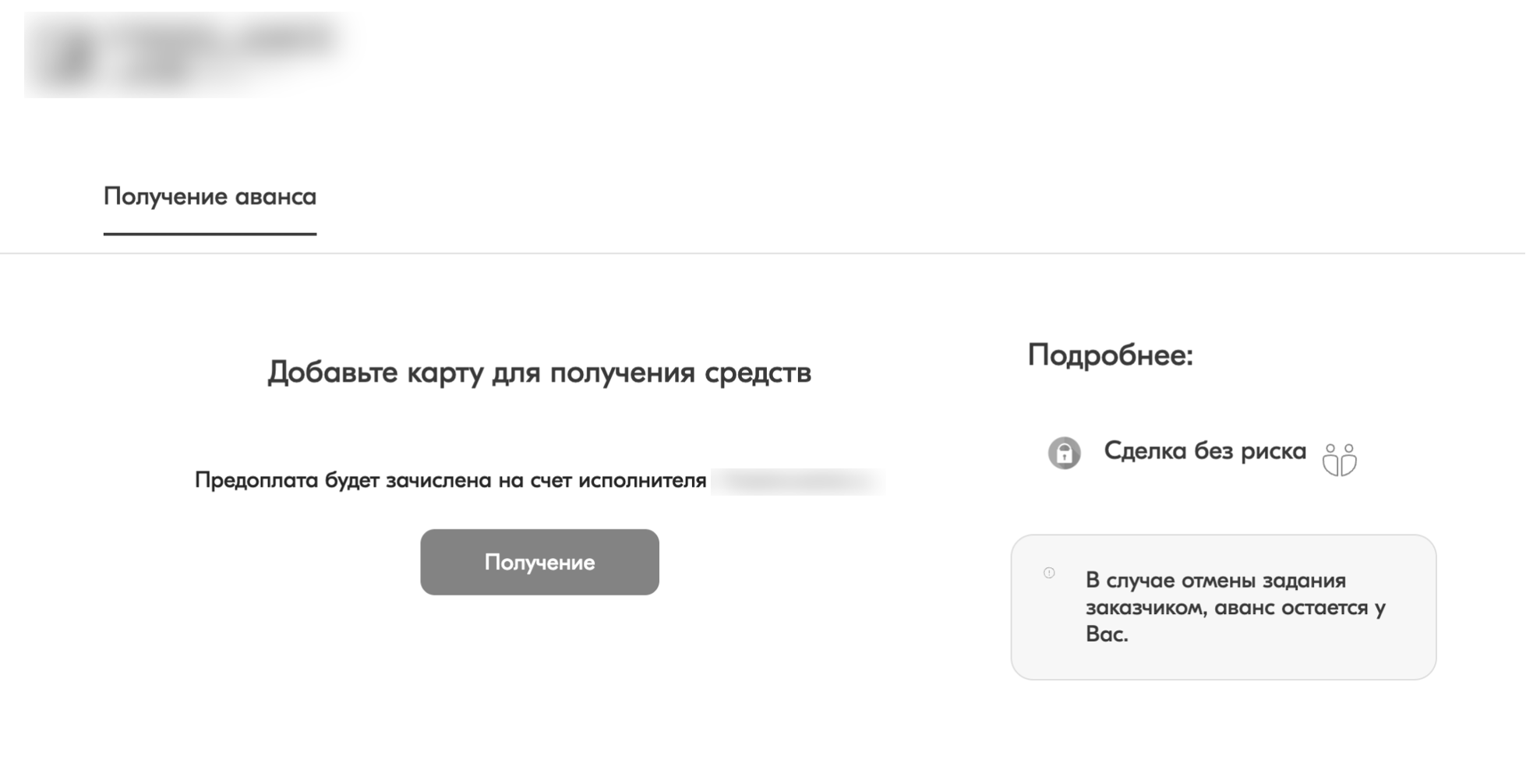

Причина популярности у мошенников брендов из сферы ретейла, финансов и грузоперевозок – в том, что они лучше всего вписываются в базовый сценарий «Мамонта» с фейковым продавцом или покупателям. Вместе с тем в 2025 году злоумышленники стали активно использовать бренды бирж фриланса: мошеннические группы, работающие по схеме «Мамонт», всё чаще используют сценарии HR-скама.

Рис.2 – Пример использования бренда биржи фриланса на фишинговом ресурсе

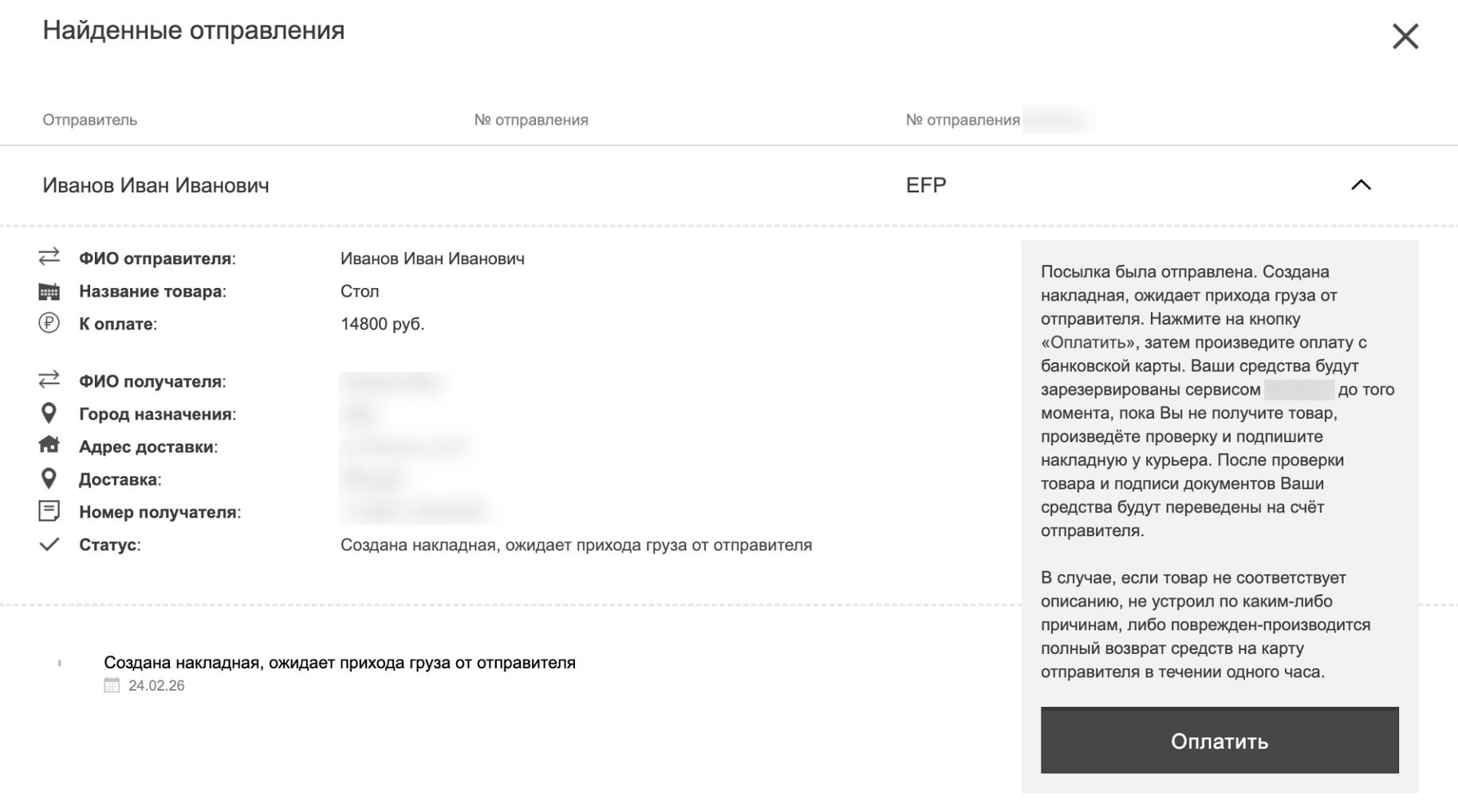

Сценарии обмана с брендами сервисов доставки были одними из первых в схеме «Мамонт» и с тех пор мало изменились. Мошенник под видом продавца из небольшого города предлагает по привлекательной цене товар, который большинство потенциальных покупателей просят отправить службой доставки. Злоумышленник соглашается, предлагает на выбор популярные сервисы и под предлогом предоплаты присылает фишинговую ссылку или реквизиты для денежного перевода.

Рис.3 – Пример использования бренда сервиса доставки на фишинговом ресурсе

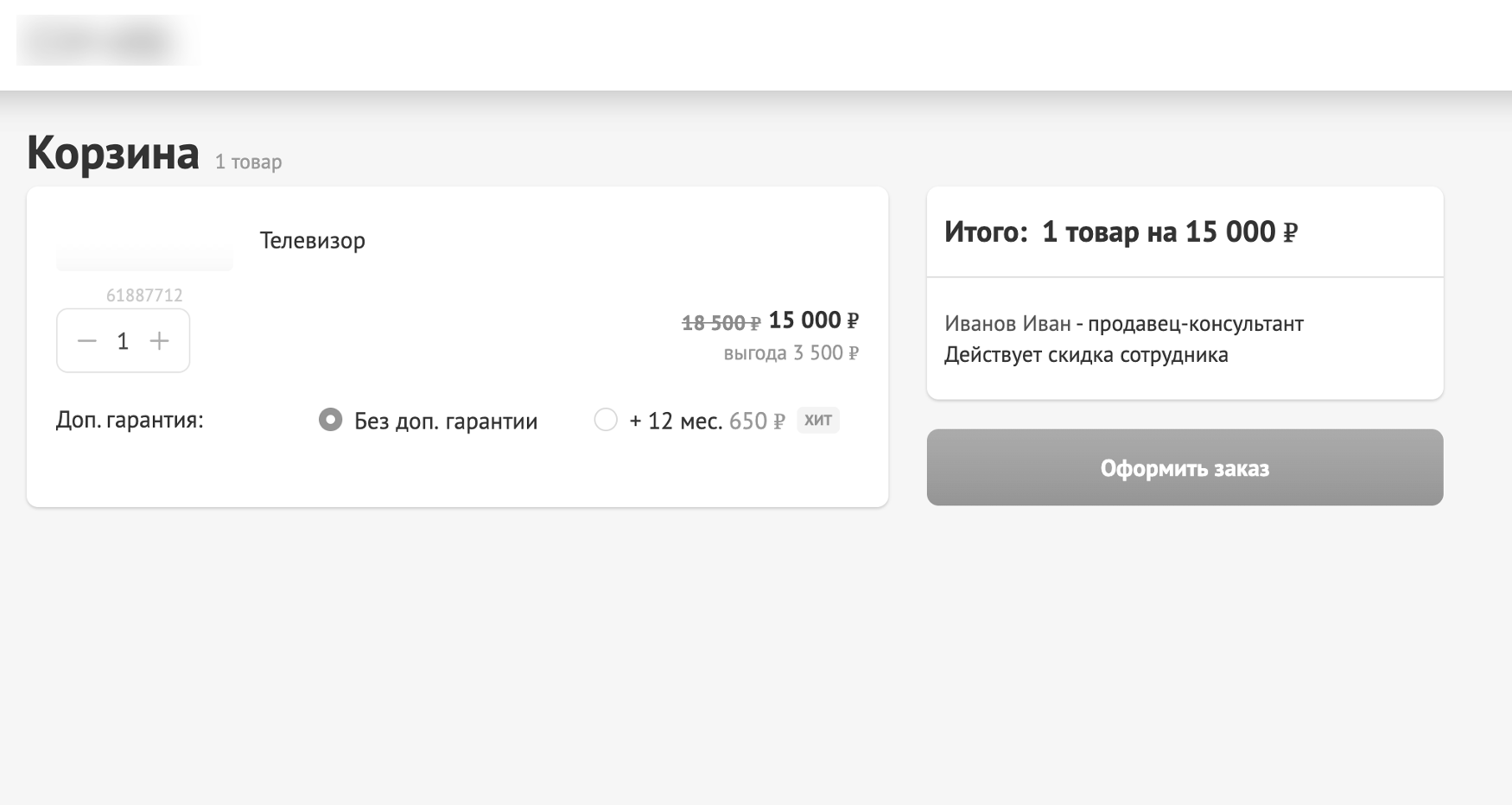

Бренды ретейла обычно используют иначе: в большинстве случаев мошенники ничего не продают, но лишь предлагают оформить заказ на товар с хорошей скидкой. Тех, кто заинтересовался, переводят в мессенджеры, спрашивают о предпочтениях. Затем с помощью бота злоумышленники формируют корзину из товаров, которые хочет заказать жертва, и отправляют ей фишинговую ссылку для оформления и оплаты заказа.

Рис.4 – Пример использования бренда ретейлера на фишинговом ресурсе

Бренды финансовых сервисов используются во всех доступных мошенникам сценариях. В одном из них злоумышленник звонил потенциальной жертве (что уже уникально для схемы «Мамонт», которая строится исключительно на переписке в интернете) и просил оплатить небольшой долг за газ, после чего отправлял в сообщении ссылку на фишинговый сайт.

Рис.5 – Пример использования бренда финансового сервиса на фишинговом ресурсе

«Мамонт» ищет лазейки

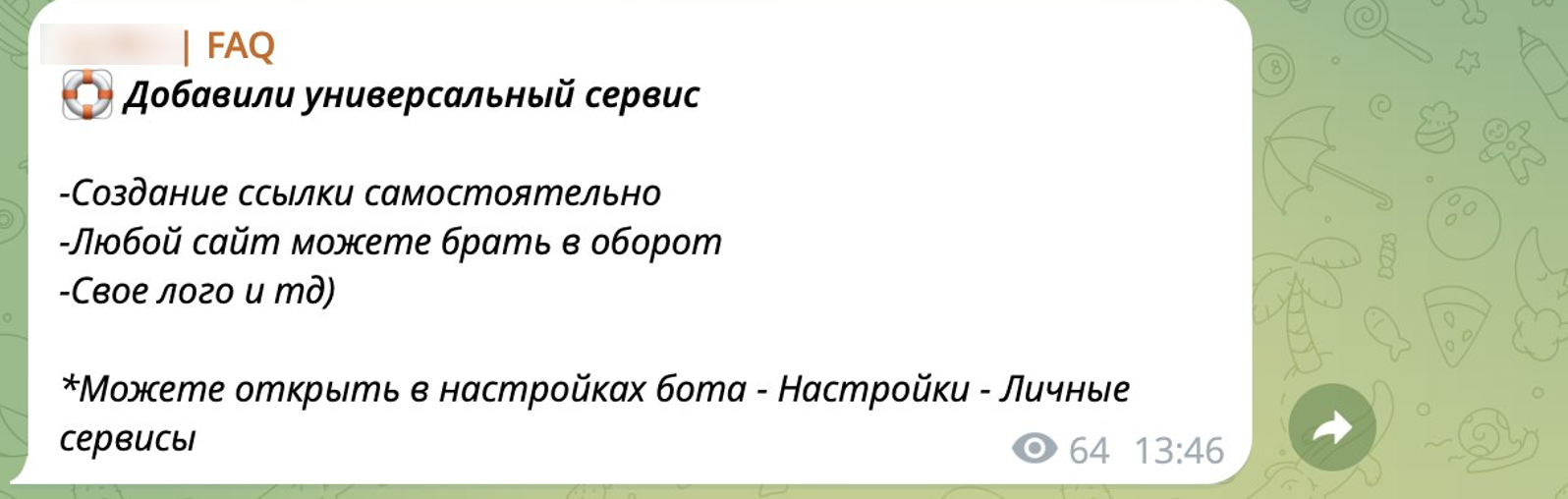

В 2025 году мошеннические группы запустили «Универсальный сервис». Если раньше шаблоны сайтов в схеме «Мамонт» создавались под конкретный набор брендов, то сейчас в распоряжении скамеров появились шаблоны, в которые можно подставить любой логотип и бренд по выбору мошенника. А значит, под ударом в любой момент может оказаться какой угодно бренд, и вопрос лишь в том, как быстро компании удастся обнаружить, что её именем прикрываются киберпреступники.

Рис.6 – Пост одной из мошеннических групп о появлении «универсального сервиса»

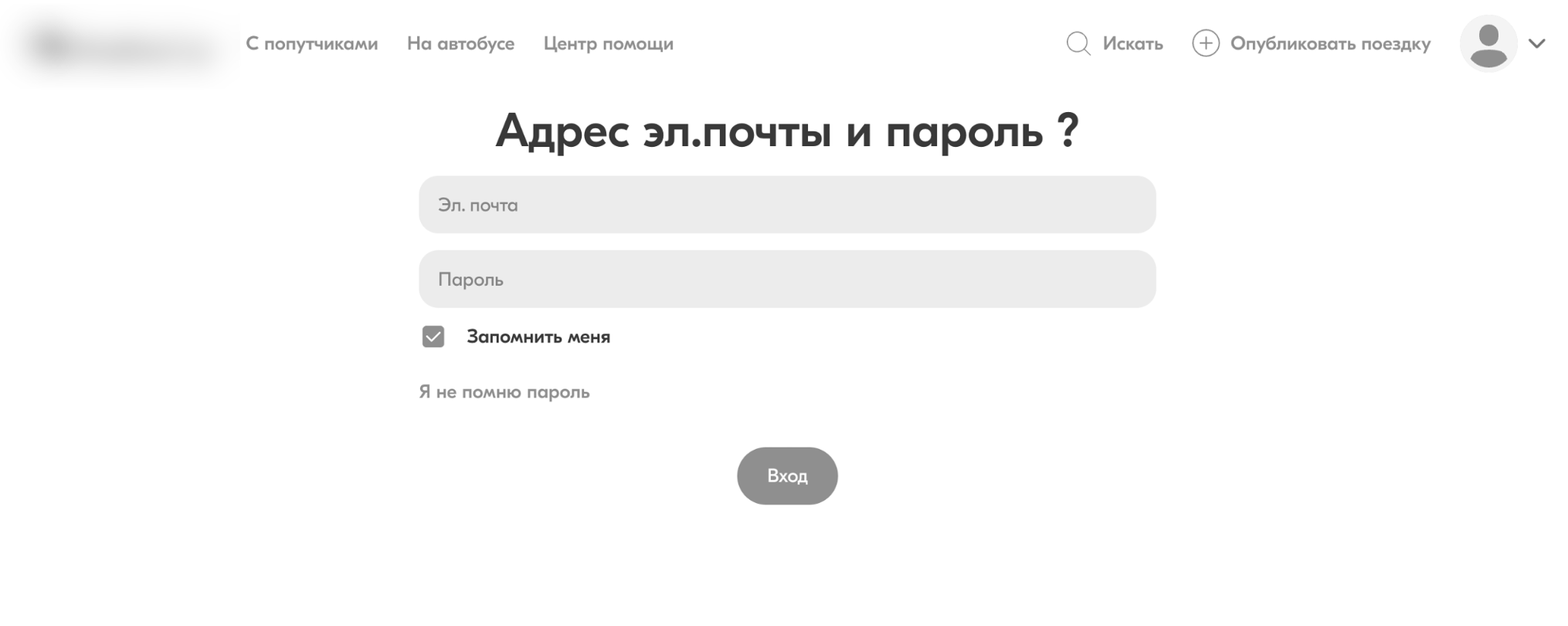

Среди других трендов 2025 года – трудности мошенников с получением аккаунтов в сервисах, через которые злоумышленники размещали объявления для привлечения жертв. После изменения российского законодательства теневые площадки прекратили продажу аккаунтов с российскими номерами, и мошенники стали искать другие способы получения учётных записей. Так в ботах злоумышленников появилась возможность создавать фишинговые ссылки, которые переводят пользователя на страницу с авторизацией и позволяют киберпреступникам угнать аккаунт.

Рис.7 – Сообщение одной из мошеннических команд о появлении фишинга сервисов

Рис.8 – Пример фишинговой страницы авторизации, используемой мошенниками для угона аккаунтов сервиса

Параллельно злоумышленники стали активно привлекать в мошеннические схемы школьников и студентов, которым предлагают сдать в аренду аккаунты сервисы бесплатных объявлений – в среднем за 7 тысяч рублей в неделю.

Большинство мошеннических групп, использующих схему «Мамонт», сейчас столкнулись с трудностями в поисках способов списания денег пользователей. Реквизиты дропов достать всё сложнее, скорость блокировки таких карт увеличивается. Маленьким группам злоумышленников стало сложно окупать свою работу, это привело к закрытию большинства из них. Также начали сворачивать криминальный бизнес некоторые крупные группы, которые работали почти с момента запуска схемы «Мамонт». Многие воркеры уходят в другие мошеннические команды, которые распространяют вредоносное ПО и работают по схеме с фальшивыми свиданиями (Fake Date).

Уход многих мошеннических команд указывает на то, что схему «Мамонт» в России могут ожидать серьёзные перемены, но киберпреступники не собираются от неё отказываться считают специалисты F6. В поисках снижения издержек и обхода новых ограничений мошенники стремятся к тому, чтобы каждая атака приносила им ещё больше денег, чем раньше. А значит, эти атаки уже скоро могут выйти на новый уровень.