Что делать, если вашу компанию зашифровали: пошаговый алгоритм реагирования на инциденты ИБ

Пошаговый алгоритм реагирования на инциденты ИБ с применением программ-вымогателей.

Атака шифровальщиков — один из самых критичных сценариев для бизнеса. В течение нескольких часов компания может потерять доступ к данным, остановить ключевые процессы и столкнуться с серьезными финансовыми и репутационными последствиями.

По практике реагирования F6 80% инцидентов связаны именно с программами-вымогателями. Подобные атаки затрагивают представителей бизнесов всех размеров, в том числе крупные корпорации. Поэтому наличие заранее подготовленного плана реагирования на инциденты становится не просто рекомендацией, а необходимым элементом устойчивости бизнеса.

В этом материале разберем, как должно выглядеть грамотное реагирование на инциденты ИБ, какие этапы необходимо пройти, и почему правильная последовательность действий напрямую влияет на скорость восстановления и снижение убытков.

Атака шифровальщиков: почему это всегда комплексный инцидент

Важно понимать, что атака шифровальщиков — это не случайность, а заключительный этап человекоуправляемой атаки. В большинстве случаев злоумышленники находятся внутри ИТ-инфраструктуры довольно продолжительное время и готовятся к запуску программы-вымогателя, называемой в народе «шифровальщиком».

Сначала они получают доступ в инфраструктуру, например, с помощью фишинговой рассылки, путем эксплуатации уязвимости какого-либо публично доступного сервиса или с использованием легитимных учетных записей публичных сервисов удаленного доступа, добытых злоумышленниками иными способами. Получив доступ к инфраструктуре, злоумышленники закрепляются в ней, повышают привилегии, добывают аутентификационные данные и проводят разведку ее ресурсов. Перемещаясь по сети, злоумышленники изучают ее и, нередко, проводят эксфильтрацию (кражу) конфиденциальных данных.

Только после этого, когда атакуемая инфраструктура «подвластна» и понятна, злоумышленники уничтожают имеющиеся бекапы и запускают процесс шифрования данных, результаты которого и становятся видимой частью кибератаки для большинства компаний.

Украденная информация в дальнейшем может использоваться злоумышленниками в качестве дополнительного инструмента давления на жертву как с целью получения выкупа, так и для нанесения дополнительного репутационного урона путем ее публикации в интернете.

Но и на этом кибератака, может быть, не окончена. Довольно часто злоумышленники оставляют в атакованных инфраструктурах бекдоры. Среди них могут быть не только вредоносные программы, но и свободно распространяемые программы, такие как Anydesk, RuDesktop, OpenSSH, localtonet и т.п., не детектируемые антивирусным программным обеспечением. Данные средства могут использоваться злоумышленниками для совершения повторных атак или перепродажи доступов на теневых площадках другим преступникам.

Именно поэтому реагирование на инциденты ИБ должно включать не только восстановление, но и анализ всей атаки. В рамках реагирования на инцидент специалисты проведут расследование состоявшейся кибератаки и определят, каким образом произошел первоначальный доступ, как злоумышленники закрепились в инфраструктуре, развивали атаку, какие данные были затронуты и другие обстоятельства инцидента.

Вас зашифровали или нужна консультация?

Оставьте заявку и специалисты F6 немедленно приступят к решению вашей проблемы

Первые часы после атаки: основа успешного реагирования на инцидент ИБ и безопасного восстановления

Первые часы после обнаружения инцидента — это момент, когда принимаются самые важные решения. От них зависит:

- масштаб ущерба;

- скорость восстановления;

- сохранность цифровых улик;

- финансовые, юридические и репутационные последствия для организации.

Основная задача на этом этапе — остановить распространение угрозы, лишить атакующих доступа к инфраструктуре и не допустить увеличение ущерба. Для этого необходимо: изолировать пострадавшие сегменты сети, ограничить внешние подключения к сети компании, произвести смену аутентификационных данных привилегированных учетных записей, изолировать от сети системы резервного копирования и иные критически важные системы. Кроме того, если вы обнаружили активные процессы шифровальщика — завершите их!

Однако, не менее важно понимать, какие действия сейчас делать не стоит: переустанавливать системы, форматировать диски, удалять файлы вредоносных программ, не сохраняя их копии, перезагружать системы — эти действия приводят к потере цифровых доказательств, что может существенно усложнить, или вовсе сделать расследование невозможным.

В данный момент необходимо зафиксировать текущее состояние систем инфраструктуры — сделать снапшоты или побитовые образы системных дисков пострадавших систем, сохранить дампы оперативной памяти с нескольких критически важных систем, сделать копию журналов подключений к сервисам удаленного доступа компании. Довольно часто случается так, что создание побитовых образов или снапшотов систем может стать неэффективной и ресурсозатратной процедурой: образы могут создаваться долго, а их размер исчисляться сотнями гигабайтов. Это базовые элементы любого плана реагирования на инциденты, без которых невозможно проведение качественного расследования.

Для экономии времени и ресурсов можно собрать триажи — набор данных (слепок) с источниками криминалистически значимой информации. За инструментом для создания триажей, с учетом лучших практик, можно обратиться в Лабораторию цифровой криминалистики F6.

Почему отсутствие плана реагирования на инциденты увеличивает ущерб

Когда у компании нет заранее подготовленного плана реагирования на инциденты, действия команды становятся реактивными и несистемными. В стрессовой ситуации решения принимаются хаотично, что почти всегда приводит к ошибкам.

Чаще всего компании фокусируются на быстром восстановлении ключевых сервисов, игнорируя причины наступления инцидента. В результате инфраструктура возвращается в рабочее состояние, но злоумышленники могут сохранить доступ к ней или получить его повторно с помощью тех же уязвимостей, что сохраняет высокий риск повторной атаки и способствует большему ущербу.

Грамотное реагирование на инциденты ИБ, напротив, позволяет структурировать процесс, сократить время простоя и обеспечить безопасное восстановление после атаки. Это достигается за счет четкой последовательности действий и применения специализированных методик.

От первичной коммуникации до восстановления: этапы реагирования на инциденты ИБ от команды F6

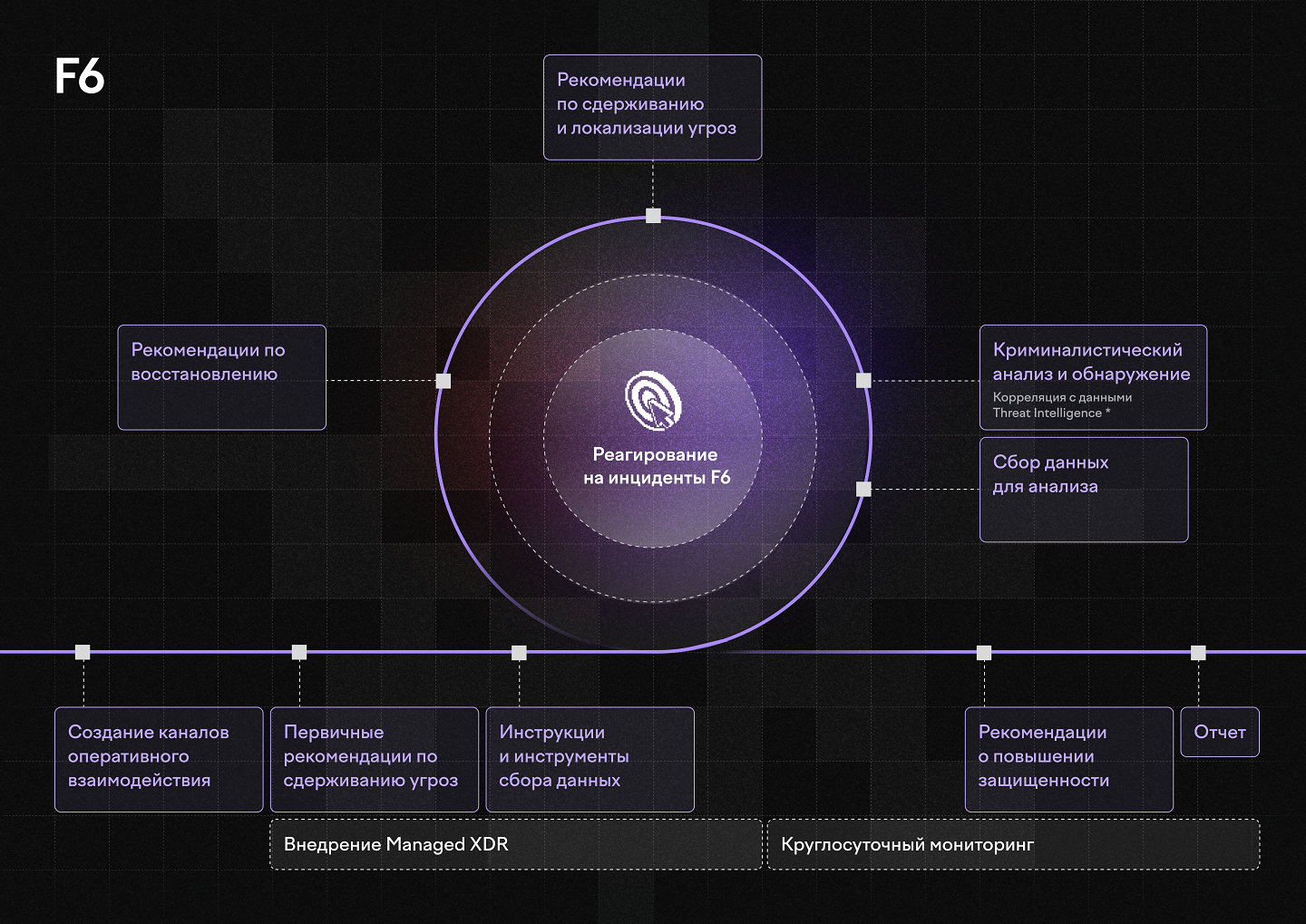

Команда F6 предлагает комплексный, проверенный подход, который охватывает все стадии от первой коммуникации до полного восстановления инфраструктуры и последующего повышения уровня защищенности.

При обращении к нам необходимо сообщить известные детали состоявшегося инцидента ИБ. Получив эти сведения, нами будет выстроена коммуникация между профильными ИТ и ИБ специалистами, определяется команда реагирования на инцидент, после чего, наши специалисты предоставят первичные рекомендации по локализации инцидента с учетом опыта и знаний о методах проведения атак той или иной хакерской группы.

Далее специалисты по реагированию предоставят инструменты и инструкции для сбора необходимых для реагирования данных.

После получения запрошенных данных специалисты приступают к их оперативному анализу. На этом этапе выявляется способы закрепления, индикаторы компрометации, детали активности злоумышленников и то, откуда злоумышленники подключались к той или иной системе. Одновременно с этим, с учетом выявленных сведений, специалисты дают оперативные рекомендации по сдерживанию и локализации инцидента, а также могут запросить данные с очередного выявленного источника угроз в локальной сети (например, с устройств откуда или куда злоумышленники подключались в развитии атаки). Этот этап может повторяться вплоть до момента обнаружения способа первоначальной компрометации и иных значимых обстоятельств инцидента (способы закрепления, признаки эксфильтрации и т.п.).

Таким образом, специалисты восстановят полную картину инцидента: определят точку входа, проведут реконструкцию атаки и предоставят исчерпывающие рекомендации по локализации инцидента и мерах безопасного восстановления.

Применяя рекомендации по локализации инцидента, владелец инфраструктуры сможет приступить к безопасному восстановлению работоспособности своей инфраструктуры.

Как только инцидент ИБ будет локализован, специалисты приступят к подготовке отчета, который включает в себя обзорную часть инцидента и его причины, описание выявленных тактик, техник и процедур злоумышленников, реконструкцию инцидента, выявленные индикаторы компрометации, анализ вредоносных программ и инструментов, а также подробные рекомендации по повышению уровня киберустойчивости.

Полученный документ становится основой для повышения уровня защищенности компании с целью недопущения подобных инцидентов в будущем.

Роль внешних экспертов в реагировании на инциденты ИБ

Подключение профильных специалистов значительно повышает эффективность реагирования. Это связано не только с опытом, но и с доступом к инструментам и методикам, которые недоступны большинству внутренних команд. Например, специалисты Лаборатории цифровой криминалистики F6 имеют уникальный на рынке РФ опыт и инструментарий в борьбе с организованной киберпреступностью.

Эксперты могут быстро определить масштаб, способы реализации атаки, выявить скрытые угрозы и рекомендовать безопасную стратегию восстановления. Кроме того, проводимые работы позволят снизить риски повторной компрометации, а реагирование на инцидент превращает кризисную ситуацию в управляемый процесс.

Отдельное значение имеет подготовка отчетности. По итогам реагирования формируется документ, который может использоваться как внутри компании, так и при взаимодействии с регуляторами или правоохранительными органами.

Какие риски часто недооценивают при атаке шифровальщиков

Одной из ключевых ошибок остается недооцененность масштабов инцидента. Многие компании воспринимают шифрование как основную проблему, хотя на практике оно является лишь видимой частью атаки.

Не менее важен риск утечки данных. Даже если системы восстановлены, корпоративная информация может находиться у злоумышленников. Это создает дополнительные угрозы, понимание которых позволит оценить последующие риски и подготовиться к смягчению последствий.

Также часто игнорируется необходимость долгосрочных изменений в безопасности. Без пересмотра архитектуры и процессов вероятность повторной аналогичной атаки остается высокой.

Именно поэтому этапы реагирования на инциденты ИБ должны завершаться не только восстановлением, но и внедрением мер по повышению защищенности.

Научим противодействовать шифровальщикам

3-дневный интенсив для специалистов

Как подготовиться заранее: эффективный план реагирования на инциденты

Подготовка к инциденту начинается задолго до его возникновения. Эффективный план реагирования на инциденты должен учитывать особенности инфраструктуры, бизнес-процессов и потенциальных угроз.

Он включает распределение ролей, сценарии действий, подготовку инструментов для сбора данных, механизмов коммуникации и взаимодействия с внешними специалистами. Важно, чтобы этот план был не формальным документом, а рабочим инструментом, который регулярно тестируется и обновляется.

Практика показывает, что компании с проработанным планом реагирования на инциденты восстанавливаются значительно быстрее и несут меньшие потери. Специалисты F6 помогут вам провести оценку готовности к реагированию на инциденты — для этого оставьте заявку на сайте.

Подводим итоги

Атака с использованием шифровальщиков — это серьезный вызов, но его последствия во многом зависят от того, насколько грамотно выстроен процесс реагирования.

Системный подход, четкий план реагирования на инциденты и понимание этапов реагирования позволяет не только восстановить работу компании, но и существенно повысить уровень ее защищенности.

Главное — действовать быстро, последовательно и не игнорировать необходимость профессионального анализа. Именно это отличает успешное отражение кибератаки от хаотичных попыток «починить» ситуацию.

Остались вопросы?

Готовы помочь с отражением атаки и проконсультировать по вопросам ИБ