«Вашу подпись взломали»: новый сценарий мошеннической схемы с обратным звонком

Компания F6, российский разработчик технологий для борьбы с киберугрозами, зафиксировала новый сценарий мошеннической схемы с обратным звонком. Начиная с 26 марта, злоумышленники от имени федерального ведомства рассылают по электронной почте письма, в которых сообщают об «авторизации в аккаунте с помощью электронной подписи», выгрузке документов и предлагают перезвонить по мобильному номеру. Преступники используют для мошеннических рассылок 32 различные темы. Новая уловка рассчитана на пользователей, которые применяют электронную подпись для доступа к различным государственным и коммерческим сервисам как в личных, так и в служебных целях.

Аналитики департамента противодействия финансовому мошенничеству (Fraud Protection) компании F6 предупреждают о новом сценарии схемы обмана с обратным звонком.

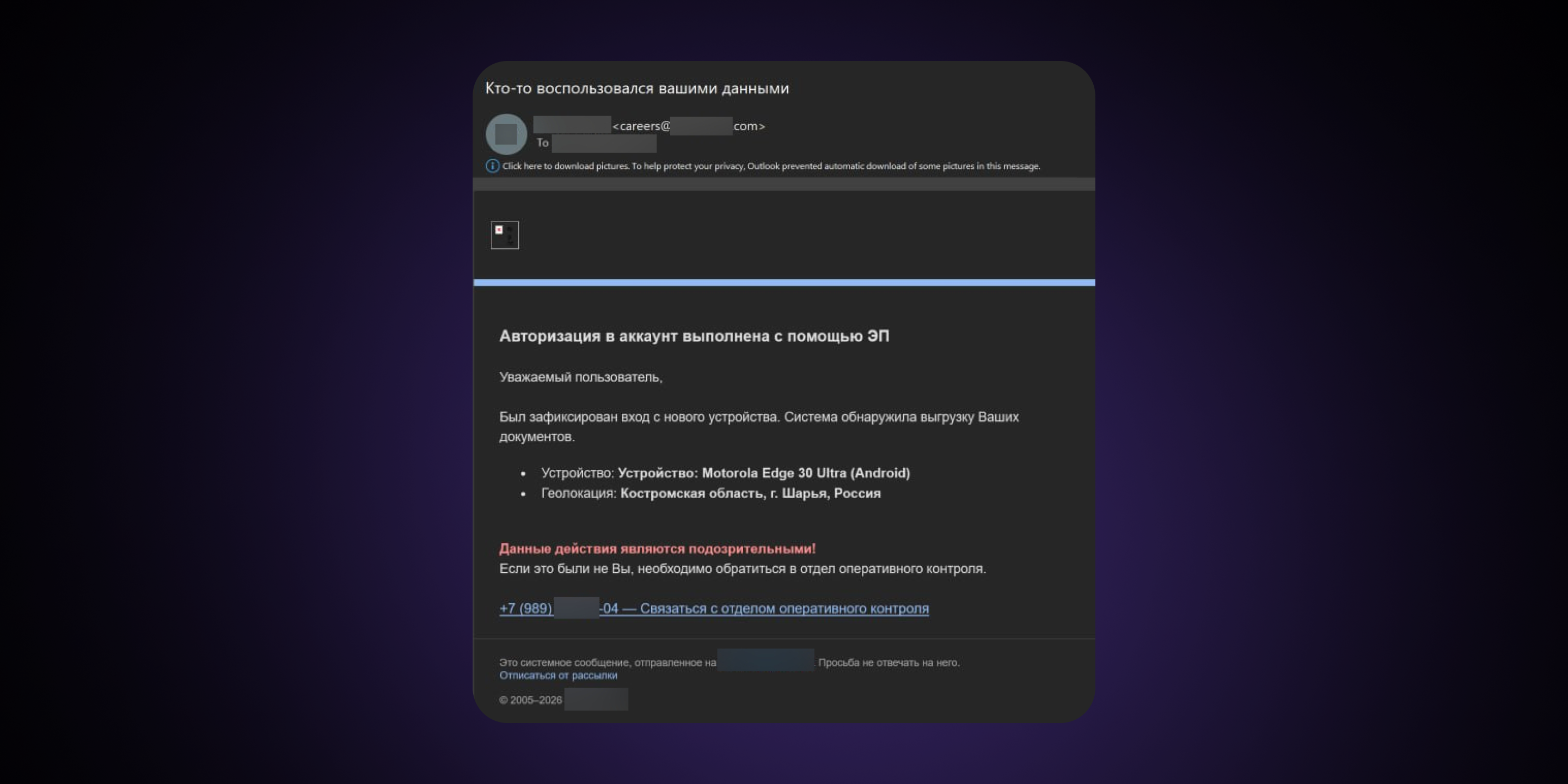

Система защиты корпоративной почты F6 Business Email Protection (F6 BEP) зафиксировала и заблокировала мошенническую рассылку в адрес клиентов компании от имени федерального ведомства. В этих письмах сообщается об «авторизации в аккаунте с помощью ЭП» (электронной подписи»). В тексте письма говорится о выполнении «входа с нового устройства Android» в городе Шарья Костромской области. Пользователя запугивают сообщением о том, что якобы «система обнаружила выгрузку Ваших документов», и предлагают связаться с «отделом оперативного контроля» по номеру мобильного телефона. Злоумышленники используют в мошеннических рассылках 32 различные темы, которые призваны привлечь внимание пользователя и вызвать у него тревогу: например, «Кто-то воспользовался вашими данными», «Подозрительная авторизация», «Вход с нового IP-адреса».

Первые такие рассылки система F6 BEP обнаружила и заблокировала 26 марта 2026 года. Злоумышленники продолжают распространять такие письма от имени федерального ведомства в ежедневном режиме, включая выходные дни. Рассылки проводятся с предположительно скомпрометированных почтовых ящиков. Для обхода средств защиты электронной почты злоумышленники используют в технических заголовках писем гомоглифы (визуально похожие символы).

Новая уловка киберпреступников рассчитана на пользователей, которые применяют электронную подпись для доступа к различным государственным и коммерческим сервисам как в личных, так и в служебных целях.

«Мошенники используют схему с обратным звонком в стремлении обойти антифрод-системы и понизить бдительность пользователей, которые принимают решение перезвонить сами. Сама схема постоянно меняется, атаки становятся более целенаправленными и выходят на новый уровень. Сначала злоумышленники просто набирали номер и сбрасывали звонок, побуждая человека перезвонить, затем рассылали тревожные СМС, в которых сообщали о подозрительных действиях в аккаунтах и указывали номер телефона для связи, а позже стали распространять по электронной почте письма от имени госсервиса с ложным сообщением о входе в личный кабинет».

Главный специалист компании F6 по противодействию финансовому мошенничеству

Фишинговое письмо – первая часть многоэтапной преступной схемы, которая призвана убедить пользователя самому позвонить в мошеннический колл-центр. В зависимости от тактики злоумышленников пользователя могут запугивать тем, что посторонние якобы получили возможность совершать от его имени финансовые операции, угрожать уголовной ответственностью и конфискацией имущества за финансирование террористов, а затем под этими предлогами заставить жертву передать им деньги или совершить преступные действия в отношении других людей.

Рекомендации специалистов F6 по защите от мошеннической схемы с обратным звонком

- Если вы получили тревожное СМС, электронное письмо или сообщение в мессенджере, обратите внимание на признаки обмана. Для электронного письма их три: 1) если письмо от имени федерального ведомства отправлено не с официального домена; 2) если раньше вы не получали письма от этого ведомства; 3) если письмо побуждает к срочным действиям, а для связи предлагается позвонить на номер телефона, который не указан на официальном сайте ведомства.

- Не переходите по ссылкам и не открывайте файлы из подозрительных сообщений.

- Если возникли сомнения, используйте для связи и уточнения информации только контакты, указанные на официальном сайте.

Темы писем, используемых в новом сценарии мошеннической схемы с обратным звонком

- Авторизация с другого устройства

- Вход в Личный кабинет

- Новое устройство в аккаунте

- Уведомление о входе в учётную запись

- Выполнен вход в ваш аккаунт

- Кто-то вошёл в ваш профиль

- Авторизация выполнена

- Вход подтверждён системой

- Вход в аккаунт подтверждён

- Кто-то воспользовался вашими данными

- Обнаружен вход в систему

- Подтверждение действия: вход

- Был выполнен вход

- Зарегистрирован факт входа

- Подключено новое устройство

- Был выполнен вход в систему

- Вход выполнен успешно

- Вход с нового IP-адреса

- Доступ подтверждён

- Новый вход зарегистрирован

- Авторизация завершена успешно

- Вход завершён

- Вы выполнили вход

- Использовано новое устройство

- Вход в учётную запись

- Подозрительная авторизация

- Подтверждение входа

- Вход в аккаунт прошёл успешно

- Обнаружено новое устройство

- Авторизация прошла успешно

- Вы успешно авторизовались

- Получен доступ к аккаунту

О компании F6

F6 — ведущий разработчик технологий для борьбы с киберпреступностью, предотвращения и расследования киберпреступлений в России и за рубежом. Флагманские продукты F6 основаны на знаниях, полученных в ходе многолетних реагирований на инциденты и исследований киберпреступности.

Решения компании F6 обеспечивают защиту от киберрисков, связанных с целевыми атаками, утечками данных, мошенничеством, фишингом, нелегальным использованием бренда. Продукты F6 входят в реестр отечественного ПО.

Компания F6 создана при поддержке фонда развития результативной кибербезопасности Сайберус.

Публикуем новости в социальных сетях

Узнайте первыми о новейших киберугрозах и наших расследованиях