FakeTeam зашёл в подъезд: мошенники создают фейковые чаты под видом соседей и организаций ЖКХ

Компания F6, российский разработчик технологий для борьбы с киберугрозами, зафиксировала новые сценарии мошеннических атак с фейковыми чатами по схеме FakeTeam. Злоумышленники создают в мессенджерах чаты, в которые добавляют пользователя и под видом старших по дому предлагают подписать петиции за установку «умного» шлагбаума, новых контейнеров для мусора и монтажа камер видеонаблюдения, а в сценарии с организациями ЖКХ требуют подтвердить данные, согласовать время визита мастера и замену счётчиков. Цель злоумышленников – заставить пользователя сообщить им код, а затем убедить его, что преступники взломали личный кабинет в госсервисе.

Специалисты департамента противодействия финансовому мошенничеству (Fraud Protection) компании F6 зафиксировали новыe сценарии мошеннических атак с фейковыми чатами, которые злоумышленники начали проводить против пользователей в России с конца марта 2026 года.

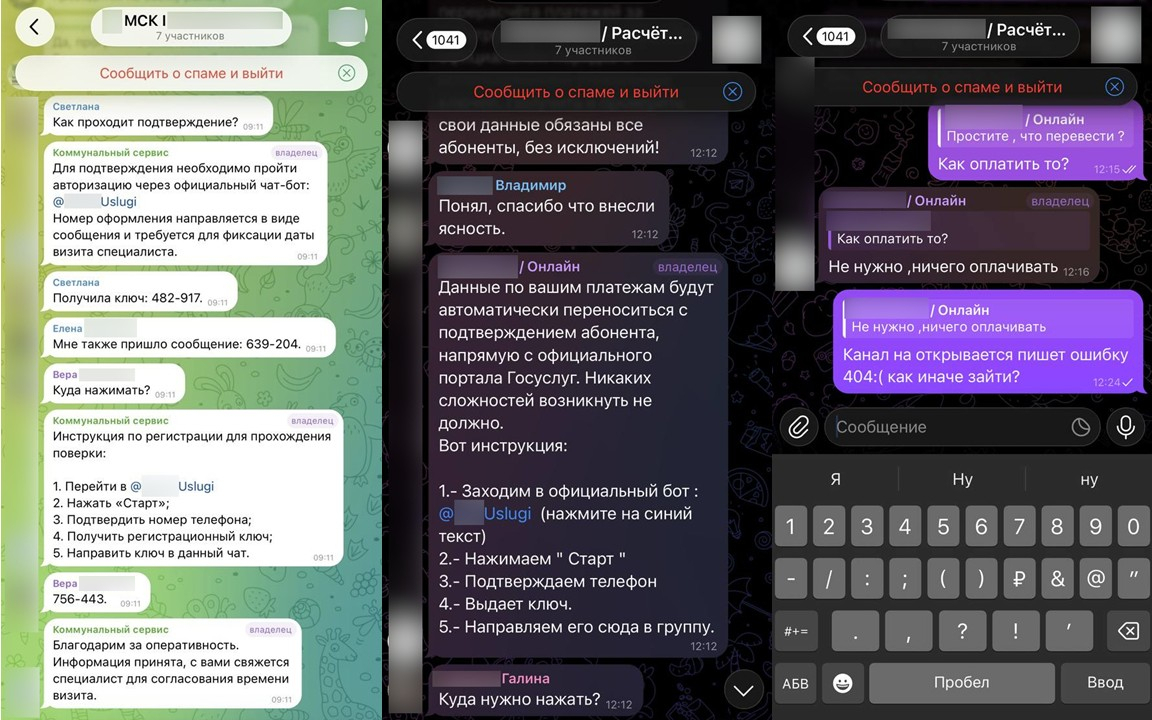

Первый вариант – от имени «соседа по дому» преступники создают в мессенджерах чаты под типовым названием «Петиция, улица … дом …». Пользователя добавляют в такой чат с адресом дома, в котором он зарегистрирован или проживал раньше. Информацию об адресе потенциальной жертвы преступники получают из утечек данных. Как правило, в чате 5-7 участников, реальный пользователь только один – тот, кого атакуют мошенники. Остальные соседи – фейковые.

Один из пользователей под видом «старшего по дому» предлагает участникам чата подписать петицию за «всё хорошее»: например, установку «умного» шлагбаума с доступом по номеру авто и через мобильное приложение, новых контейнеров для раздельного сбора мусора, монтажа обновлённых камер видеонаблюдения.

Второй сценарий – от имени ресурсоснабжающих организаций ЖКХ мошенники создают в мессенджерах чаты, в которые добавляют пользователей. В отличие от версии схемы FakeTeam образца осени 2025 года, в которой потенциальную жертву добавляют в фальшивый чат с фейковым руководителем и коллегами, в новом чате для пользователя нет ни одного знакомого лица – только он и «команда» фейковых аккаунтов, которые действуют под видом «соседей». В такие чаты пользователи сами могут попасть по QR-кодам с листовок, которые расклеивают на подъездах от имени организаций ЖКХ.

В названии чата используется бренд ресурсоснабжающей организации, от имени которого действует владелец чата – также он может быть обозначен как «Коммунальный сервис» или иначе.

В дальнейшем мошенническая схема развивается одинаково для обоих сценариев. Под разными предлогами – такими как подтверждение своей подписи или данных, замена или поверка счётчиков, проверка систем отопления, водо- и электроснабжения – владелец чата требует от участников чата перейти в «официальный чат-бот» или по другой ссылке, «пройти авторизацию» и сообщить шестизначный код, который выдаст бот. Название чат-бота может напоминать название государственного сервиса. Однако на самом деле замаскированная ссылка, по которой требует перейти фальшивый представитель ресурсоснабжающей организации, не имеет отношения к госсервису.

При переходе в бот у пользователя запрашивают номер телефона и просят поделиться своим контактом. В ответ бот выдаёт код, который требует сообщить мошенник. Другие участники чата – фейковые «соседи» – создают видимость активности и присылают сообщения с кодами.

Схема FakeTeam строится на том, что злоумышленники пытаются повлиять на жертву от лица нескольких людей одновременно. Цель мошенников на первом этапе – спровоцировать пользователя на использование бота и передачу шестизначного кода в чат или на переход по ссылке.

Бот, которым предлагают воспользоваться мошенники, принадлежит злоумышленникам. Они полностью контролируют сообщения и коды, которые бот присылает. Если перейти в бота, то он может запросить дополнительную информацию, которую пользователю предлагают ввести. Код формируется чат-ботом произвольно и ни на что не влияет. Его единственное предназначение – создать у пользователя впечатление, что он получил и сообщил посторонним шестизначный код подтверждения от госсервиса. В большинстве случаев одного кода для входа в госсервисы и личные кабинеты банков недостаточно. Однако мошенники рассчитывают на то, что пользователи об этом не знают или забывают в момент атаки.

«Если пользователь сообщит этот код в чат или выполнит другое действие по указанию неизвестных, то преступники начинают следующий этап атаки с целью убедить пользователя, что его личный кабинет госсервиса взломан. Конечная цель злоумышленников – запугать пользователя и заставить его перевести деньги на якобы «безопасный счёт», «досрочно погасить» кредит, который якобы взяли мошенники либо «задекларировать» свои сбережения и для этого передать их курьеру».

Главный специалист компании F6 по противодействию финансовому мошенничеству

Рекомендации специалистов F6 по защите от мошеннических схем с фейковыми чатами

- Установите в мессенджерах запрет на звонки и сообщения от незнакомых пользователей.

- Установите в мессенджерах запрет на поиск по номеру телефона.

- Установите в мессенджерах запрет на приглашения в чаты от незнакомых пользователей.

- Не вступайте в переписку, если вам написали в мессенджере с незнакомого аккаунта. Проверьте информацию по официальным каналам. Если вам написали от имени соседей по дому, уточните эту информацию в чате вашего дома.

- Если вас добавили в групповой чат, а под названием чата вы видите надпись: «Сообщить о спаме и выйти» или «Выйти и пожаловаться» – скорее всего, это мошенники.

- Если вас добавили в групповой чат без вашей просьбы или согласия, не реагируйте на сообщения в таком чате и не вступайте в переписку.

- Не сообщайте никаких кодов в переписке или в разговоре по телефону. Запомните: кто спрашивает код – тот мошенник.

- Если вас пытаются запугать в телефонном разговоре или в переписке, прекратите разговор или переписку. Даже если вам говорят, что «говорить никому нельзя» и всё «совершенно секретно».

- Без паники! Преступники обычно торопят и запрещают кому-то рассказывать о разговоре. Сделайте всё наоборот. Возьмите паузу. Посоветуйтесь с родными и коллегами. Главное — не торопиться.

О компании F6

F6 — ведущий разработчик технологий для борьбы с киберпреступностью, предотвращения и расследования киберпреступлений в России и за рубежом. Флагманские продукты F6 основаны на знаниях, полученных в ходе многолетних реагирований на инциденты и исследований киберпреступности.

Решения компании F6 обеспечивают защиту от киберрисков, связанных с целевыми атаками, утечками данных, мошенничеством, фишингом, нелегальным использованием бренда. Продукты F6 входят в реестр отечественного ПО.

Компания F6 создана при поддержке фонда развития результативной кибербезопасности Сайберус.

Публикуем новости в социальных сетях

Узнайте первыми о новейших киберугрозах и наших расследованиях