Network Traffic Analysis

Анализ сетевого трафика

NTA обнаружит злоумышленника на ранних стадиях атаки и поможет контролировать инфраструктуру компании

Атакующие могут месяцами скрываться в ИТ-инфраструктуре

Незаметные угрозы способны нанести удар по бизнесу тогда, когда этого меньше всего ждут. Для маскировки они используют сложные методы.

Злоумышленники могут использовать социальные сети, блоги и другие легитимные сервисы, чтобы управлять скомпрометированными устройствами

Атакующие притворяются администраторами: пользуются программами удаленного управления, которые уже есть в компании. Так они остаются в тени

Чтобы скрытно отдавать команды рабочему устройству, киберпреступники регистрируют доменное имя, схожее с названием организации

Усильте киберзащиту с NTA

Сигнатуры и машинное обучение позволяют выявить сложные угрозы, малозаметные вредоносные коммуникации и аномалии, скрытые каналы в корпоративной сети

F6 NTA охватывает весь трафик и обнаруживает вредоносную активность даже с того устройства, о котором в компании не знали или забыли

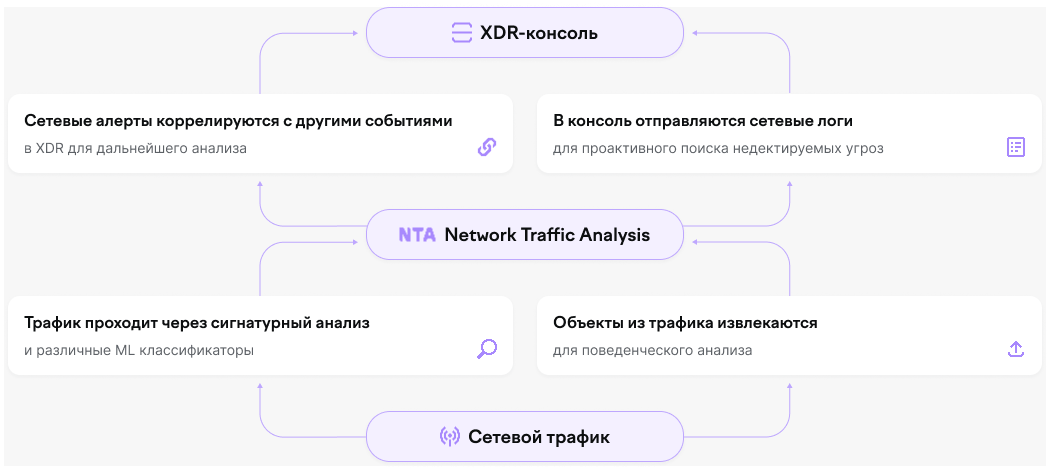

Как работает F6 Network Traffic Analysis

Как F6 NTA обнаруживает сложные угрозы

Оцените решение для анализа трафика в действии

Заполните форму и наш специалист свяжется с вами, чтобы продемонстрировать возможности решения и ответить на вопросы.

Часто задаваемые вопросы

Мы готовы ответить на все ваши вопросы

Аналитики F6 постоянно обновляют сигнатуры атак, TTP и индикаторы компрометации по данным Threat Intelligence и DFIR. Эта информация автоматически подгружается в систему — вы получаете защиту от самых актуальных угроз без ручного обновления.

Да, по API или syslog. Мы поддерживаем интеграции с SIEM и SOAR-системами, чтобы вы могли строить защиту под свои процессы.

Обновления с улучшениями и новыми функциями выходят раз в месяц.

NTA может быть частью коробочного решения для защиты от киберугроз. Его можно встроить в существующую защиту и выбрать любую комбинацию модулей:

- NTA + MDP, решение класса Sandbox — для продвинутого анализа сетевого трафика.

- EDR + MDP + NTA + BEP — для комплексной защиты рабочих устройств и серверов, почты, анализа трафика и потенциально опасных файлов.

От двух до восьми часов.

Мы предоставляем NTA на месяц бесплатно. Для этого нужно заполнить форму — специалист свяжется с вами.

Остались вопросы? Свяжитесь с нами