Что такое поверхность атаки и как ее контролировать?

Защита бизнеса начинается с осведомленности - узнайте, какие уязвимости угрожают вашей компании, как их находят киберпреступники и что нужно сделать, чтобы минимизировать риски

Почему важно управлять поверхностью атаки?

Каждый день компании теряют деньги из-за утечек данных, уязвимых облачных сервисов, открытых портов и забытых цифровых активов. Если вы не знаете свою поверхность атаки, то ее обязательно узнают киберпреступники

Миллионов строк данных компаний было выложено в публичный доступ за 2024 год

Всех инцидентов, которыми занималась F6, были вызваны уязвимостями на периметре

Составлял ущерб российских компаний от киберпреступлений с начала 2024 года по данным МВД РФ

Что внутри гайда?

Для кого этот гайд?

Поверхность атаки есть абсолютно у каждой компании, которая присутствует в интернете. Именно поэтому так важно вести учет всех активных и неактивных активов

Для управления цифровыми активами и сокращения рисков

Чтобы понимать уровень угроз и защищать компанию

Из-за высокого риска атак

Потому что данные клиентов должны быть под защитой

Как контролировать свою поверхность атаки?

Attack Surface Management как основное средство для эффективного выявления и устранения невидимых рисков вашей внешней поверхности атаки

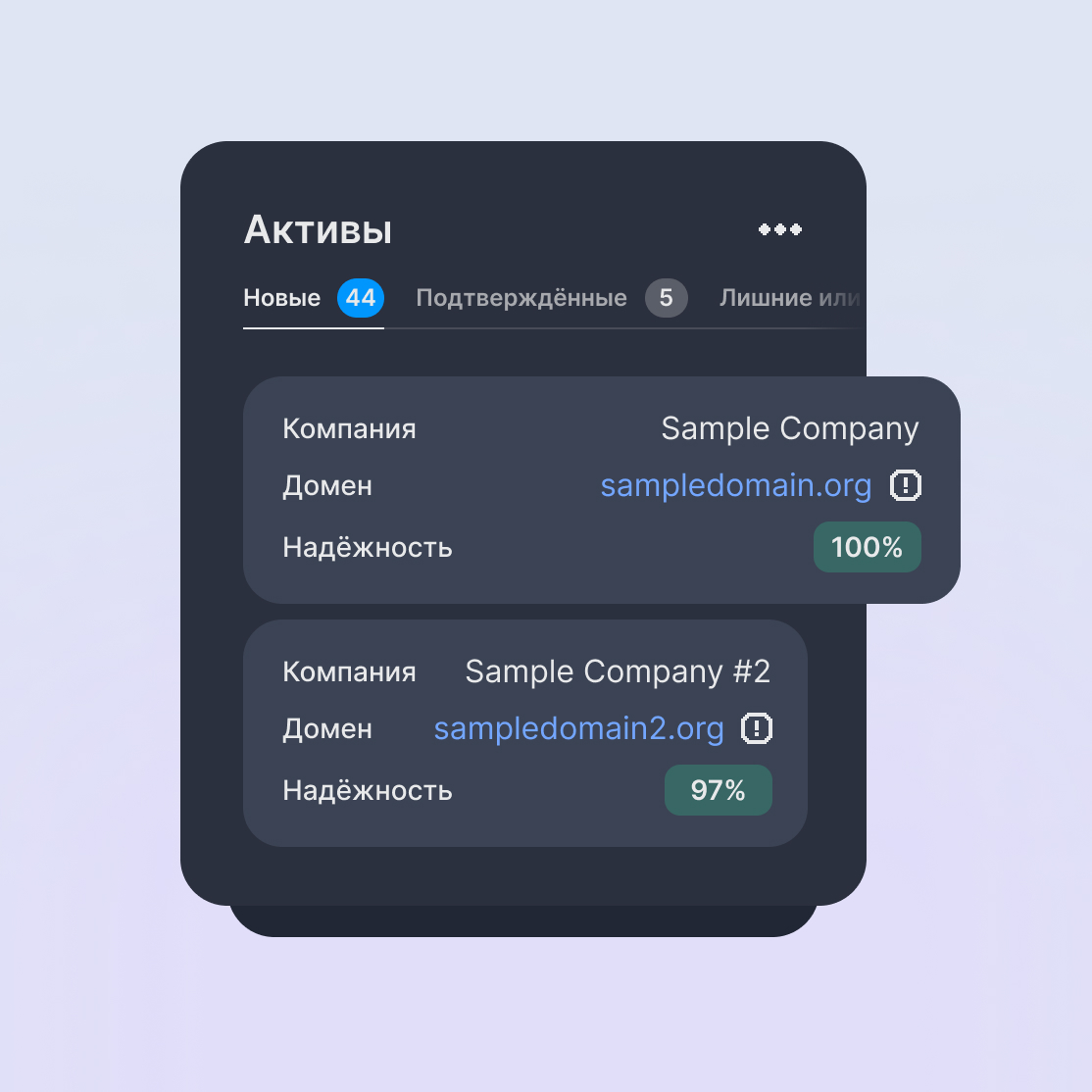

Обнаруживайте и инвентаризируйте все внешние ресурсы вашей организации, включая IP-адреса, домены, сертификаты SSL/TLS, списки публично используемого программного обеспечения

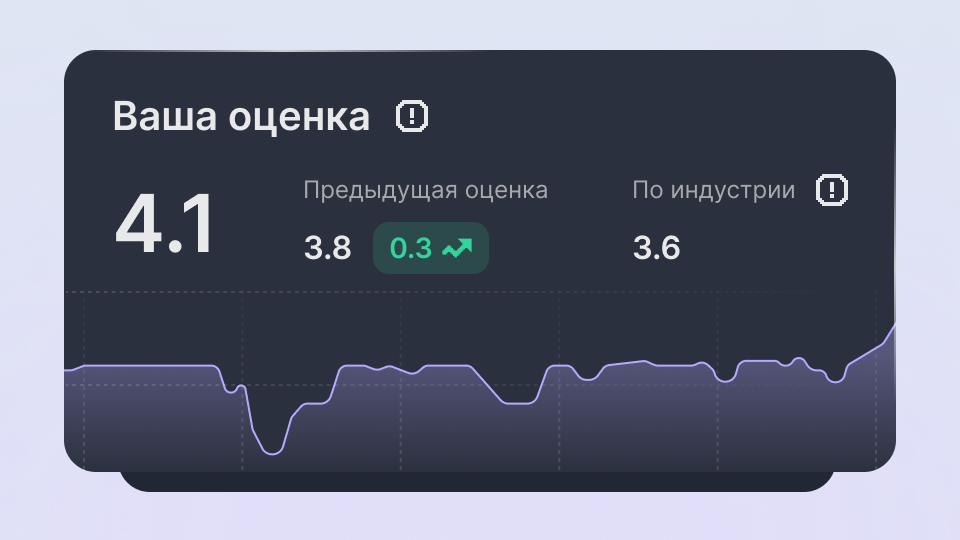

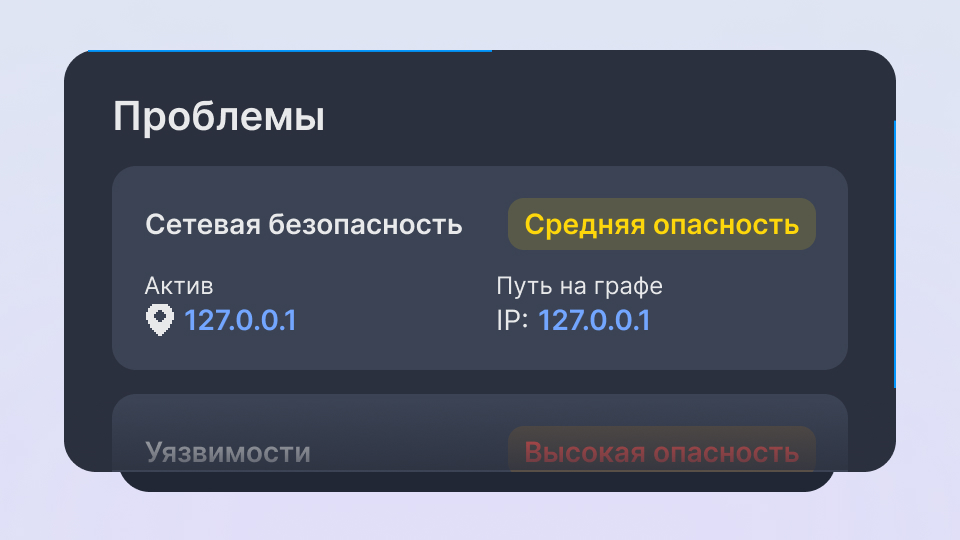

Проверяйте подтвержденные ресурсы на наличие распространенных уязвимостей и присваивайте каждой из них оценку, чтобы определить приоритетность устранения

Отслеживайте поверхность атаки и уменьшайте количество инцидентов, устраняя только проблемы, которые опасны именно для вашей компании

Контролируйте внешнюю поверхность атаки

Не дайте злоумышленникам воспользоваться вашими незащищенными активами